Vad är L2TP?

L2TP står för Layer 2 Tunneling Protocol och är – som namnet antyder – ett tunnlingsprotokoll som utformades för att stödja VPN-anslutningar. Lustigt nog används L2TP ofta av internetleverantörer för att möjliggöra VPN-verksamhet.

L2TP publicerades första gången 1999. Det utformades som ett slags efterföljare till PPTP och utvecklades av både Microsoft och Cisco. Protokollet tar olika funktioner från Microsofts PPTP och Ciscos L2F-protokoll (Layer 2 Forwarding) och förbättrar dem.

Hur L2TP fungerar – grunderna

L2TP-tunnling börjar med att initiera en anslutning mellan LAC (L2TP Access Concentrator) och LNS (L2TP Network Server) – protokollets två slutpunkter – på Internet. När detta är gjort aktiveras och inkapslas ett PPP-länkskikt och därefter transporteras det över nätet.

PPP-anslutningen initieras sedan av slutanvändaren (du) med internetleverantören. När LAC accepterar anslutningen upprättas PPP-länken. Därefter tilldelas en ledig plats i nätverkstunneln, och begäran vidarebefordras sedan till LNS.

När anslutningen är helt autentiserad och accepterad skapas slutligen ett virtuellt PPP-gränssnitt. I det ögonblicket kan länkramar fritt skickas genom tunneln. Ramarna accepteras av LNS, som sedan tar bort L2TP-inkapslingen och fortsätter att behandla dem som vanliga ramar.

Några tekniska detaljer om L2TP-protokollet

- L2TP kopplas ofta ihop med IPSec för att säkra datanyttolasten.

- När L2TP kopplas ihop med IPSec kan L2TP använda krypteringsnycklar på upp till 256-bitars och 3DES-algoritmen.

- L2TP fungerar på flera olika plattformar och har nativt stöd för Windows- och macOS-operativsystem och -enheter.

- L2TP:s dubbla inkapslingsfunktion gör det ganska säkert, men det innebär också att det är mer resurskrävande.

- L2TP använder normalt TCP-port 1701, men när det kopplas ihop med IPSec används även UDP-portarna 500 (för IKE – Internet Key Exchange), 4500 (för NAT) och 1701 (för L2TP-trafik).

Strukturen för L2TP-datapaketet är följande:

- IP Header

- IPSec ESP Header

- UDP Header

- L2TP Header

- PPP Header

- PPP Payload

- IPSec ESP Trailer

- IPSec Authentication Trailer

Hur fungerar L2TP/IPSec?

Här är en snabb översikt över hur en L2TP/IPSec VPN-anslutning går till:

- Ipsec Security Association (SA – ett avtal mellan två nätverksenheter om säkerhetsattribut) förhandlas först. Det sker normalt genom IKE och över UDP-port 500.

- Nästan etableras ESP-processen (Encapsulating Security Payload) för transportläget. Detta görs med hjälp av IP-protokoll 50. När ESP har etablerats har en säker kanal mellan nätverksenheterna (VPN-klient och VPN-server i det här fallet) upprättats. För tillfället sker dock ingen faktisk tunneldragning.

- Det är där L2TP kommer in i bilden – protokollet förhandlar och upprättar en tunnel mellan nätverksändpunkterna. L2TP använder TCP-port 1701 för detta, och den faktiska förhandlingsprocessen sker inom IPSec-krypteringen.

Vad är L2TP Passthrough?

Då en L2TP-anslutning i allmänhet måste få tillgång till webben via en router måste L2TP-trafiken kunna passera genom denna router för att anslutningen ska fungera. L2TP Passthrough är i princip en routerfunktion som gör att du kan aktivera eller inaktivera L2TP-trafik på den.

Du bör också veta att – ibland – fungerar L2TP inte bra med NAT (Network Address Translation) – en funktion som ser till att flera internetanslutna enheter som använder ett enda nätverk kan använda samma anslutning och IP-adress i stället för flera. Det är då L2TP Passthrough är praktiskt eftersom L2TP fungerar bra med NAT om du aktiverar den på din router.

Om du vill veta mer om VPN Passthrough har vi en artikel som du kanske är intresserad av.

Hur bra är L2TP-säkerheten?

Samtidigt som L2TP-tunnling i allmänhet anses vara en förbättring jämfört med PPTP är det mycket viktigt att förstå att L2TP-kryptering egentligen inte existerar på egen hand – protokollet använder ingen. Därför är det inte smart att bara använda L2TP-protokollet när du är online.

Det är därför L2TP alltid kopplas ihop med IPSec, som är ett ganska säkert protokoll. Det kan använda kraftfulla krypteringsnycklar som AES, och det använder också dubbel inkapsling för att ytterligare skydda dina data. I princip inkapslas trafiken först som en normal PPTP-anslutning och sedan sker en andra inkapsling med hjälp av IPSec.

Det är ändå värt att nämna att det har funnits rykten om att L2TP/IPSec antingen har knäckts eller avsiktligt försvagats av NSA. Nu finns det inga tydliga bevis för dessa påståenden, även om de kommer från Edward Snowden själv. Så i slutändan beror det på om du vill ta honom på orden eller inte. Du bör dock veta att Microsoft har varit den första partnern i NSA:s övervakningsprogram PRISM.

I vår personliga åsikt är L2TP/IPSec ett tillräckligt säkert VPN-protokoll, men du bör se till att du också använder en pålitlig VPN-leverantör utan loggar. Om du har att göra med mycket känslig information är det dessutom bättre att bara använda ett säkrare protokoll istället eller prova VPN-kaskadering.

Hur snabb är L2TP?

I sig självt skulle L2TP betraktas som mycket snabb på grund av bristen på kryptering. Naturligtvis är nackdelen med att dina anslutningar inte är säkrade mycket allvarlig och bör inte förbises för hastighetens skull.

VPN-protokollet L2TP/IPSec kan erbjuda hyfsade hastigheter, men det rekommenderas att du har en snabb bredbandsanslutning (någonstans runt eller över 100 Mbps) och en ganska kraftfull CPU. Annars kan du se vissa hastighetsminskningar, men inget alltför allvarligt som kan förstöra din onlineupplevelse.

Hur lätt är det att konfigurera L2TP?

På de flesta Windows- och macOS-enheter är det lika enkelt som att gå in i nätverksinställningarna och följa några få steg för att upprätta och konfigurera L2TP-anslutningen. Samma sak gäller för L2TP/IPSec VPN-protokollet – vanligtvis behöver du bara ändra ett alternativ eller två för att välja IPSec-kryptering.

L2TP och L2TP/IPSec är ganska enkla att konfigurera manuellt även på enheter som inte har något inbyggt stöd för dem. Du kan behöva följa några extra steg, men hela installationsprocessen bör inte ta alltför lång tid eller kräva alltför mycket kunskap och ansträngning.

Vad är en L2TP VPN?

Som namnet antyder är en L2TP VPN en VPN-tjänst som erbjuder användare tillgång till L2TP-protokollet. Var medveten om att det inte är särskilt troligt att du hittar en VPN-leverantör som endast erbjuder tillgång till L2TP på egen hand. Normalt ser du bara leverantörer som erbjuder L2TP/IPSec för att se till att användarnas data och trafik är säkrad.

Idealt bör du dock välja en VPN-leverantör som erbjuder tillgång till flera VPN-protokoll. Att bara kunna använda L2TP på egen hand är vanligtvis en röd flagga, och att bara ha tillgång till L2TP/IPSec är inte så illa, men det finns ingen anledning till att du bara ska vara begränsad till det.

L2TP fördelar och nackdelar

Fördelar

- L2TP kan paras ihop med IPSec för att erbjuda en hyfsad nivå av onlinesäkerhet.

- L2TP är lättillgängligt på många Windows- och macOS-plattformar eftersom det är inbyggt i dem. Det fungerar också på många andra enheter och operativsystem också.

- L2TP är ganska enkelt att konfigurera, och det gäller även L2TP/IPSec.

Nackdelar

- L2TP har ingen egen kryptering. Det måste kombineras med IPSec för att få en ordentlig säkerhet på nätet.

- L2TP och L2TP/IPSec har påstås ha försvagats eller knäckts av NSA – det är dock bara enligt Snowden, och det finns inga konkreta bevis för detta påstående.

- På grund av den dubbla inkapslingsfunktionen tenderar L2TP/IPSec att vara lite resurskrävande och inte extremt snabbt.

- L2TP kan blockeras av NAT-brandväggar om det inte är ytterligare konfigurerat för att kringgå dem.

Behov av en pålitlig L2TP-VPN?

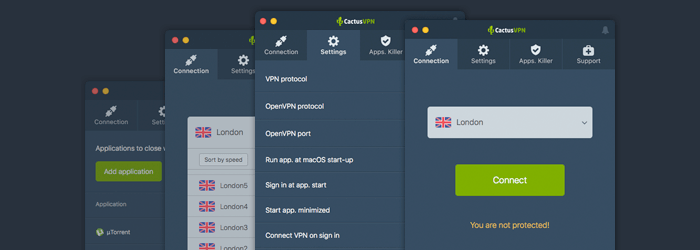

Vi har precis vad du behöver – en högkvalitativ, höghastighets-VPN-tjänst som kan erbjuda dig en smidig online-upplevelse med ett välkonfigurerat och optimerat L2TP/IPSec-protokoll. Dessutom kan du också välja mellan fem andra VPN-protokoll: OpenVPN, IKEv2/IPSec, SoftEther, PPTP, SSTP.

Och ja, vårt L2TP/IPSec VPN-protokoll är inbyggt i våra användarvänliga VPN-klienter, så det är extremt enkelt att upprätta en anslutning.

Njut av förstklassig säkerhet och sinnesfrid

Vi vill se till att du aldrig behöver oroa dig för missbrukande övervakning och elaka cyberkriminella på internet, vilket är anledningen till att vi såg till att du (beroende på ditt operativsystem) antingen kommer att använda AES-256 eller AES-128 med vårt L2TP/IPSec-protokoll.

Inte bara det, utan vi följer också en strikt loggningsfri policy på vårt företag, vilket innebär att du aldrig behöver oroa dig för att någon på CactusVPN ska veta vad du gör på nätet.

Specialerbjudande! Skaffa CactusVPN för 2,7 dollar/månad!

Och när du väl blir kund hos CactusVPN har vi fortfarande ryggen på dig med en 30-dagars pengarna-tillbaka-garanti.

Spara 72% nu

L2TP jämfört med andra VPN-protokoll

För alla syften och ändamål kommer vi att jämföra L2TP/IPSec med andra VPN-protokoll i det här avsnittet. L2TP på egen hand erbjuder 0 säkerhet, vilket är anledningen till att så gott som alla VPN-leverantörer erbjuder det tillsammans med IPSec. Så när du normalt ser en VPN-leverantör tala om L2TP-protokollet och säga att den erbjuder tillgång till det, syftar de faktiskt på L2TP/IPSec.

L2TP vs. PPTP

För att börja med erbjuder L2TP överlägsen säkerhet jämfört med PPTP (Point-to-Point Tunneling Protocol) på grund av IPSec. Jämfört med PPTP:s 128-bitars kryptering erbjuder L2TP dessutom stöd för 256-bitars kryptering. L2TP kan också använda extremt säkra chiffer som AES (militär kryptering), medan PPTP är fast med MPPE som inte är lika säkert att använda.

I fråga om hastighet tenderar PPTP att vara mycket snabbare än L2TP, men det förlorar mot L2TP-protokollet när det gäller stabilitet eftersom PPTP är mycket lätt att blockera med brandväggar. Eftersom L2TP körs över UDP är det mer svårfångat. Dessutom kan en VPN-leverantör finjustera protokollet ännu mer för att se till att det inte blockeras av NAT-brandväggar.

Slutligt finns det också det faktum att PPTP enbart utvecklades av Microsoft (ett företag som är känt för att läcka känsliga uppgifter till NSA), medan L2TP utvecklades av Microsoft i samarbete med Cisco. Av den anledningen anser vissa användare att L2TP är säkrare och mer pålitligt. Dessutom är det känt att PPTP har knäckts av NSA, medan L2TP bara påstås ha knäckts av NSA (ännu inte bevisat).

Samt sett bör du veta att L2TP anses vara den förbättrade versionen av PPTP, så du bör alltid välja det framför det protokollet.

Om du vill läsa mer om PPTP VPN-protokollet kan du gärna läsa den här artikeln.

L2TP vs. IKEv2

Det är värt att nämna att IKEv2 är ett tunnlingsprotokoll som är baserat på IPSec, så du kommer ofta att se VPN-leverantörer som pratar om IKEv2/IPSec när de hänvisar till IKEv2. Du får alltså normalt sett samma säkerhetsnivå med IKEv2 som du får med L2TP – den enda stora skillnaden är att det inte finns några rykten från Snowden om att IKEv2 försvagades av NSA.

Bortsett från det är IKEv2 mycket mer tillförlitligt än L2TP när det gäller stabilitet, och allt detta tack vare dess Mobility and Multihoming-protokoll (MOBIKE) som gör det möjligt för protokollet att motstå nätverksförändringar. I princip kan du med IKEv2 fritt växla från en WiFi-anslutning till din dataplan utan att behöva oroa dig för att VPN-anslutningen ska gå ner. IKEv2 kan också automatiskt återuppta sitt arbete efter ett plötsligt avbrott i din VPN-anslutning (som till exempel ett strömavbrott).

Och även om IKEv2 också utvecklades av Microsoft tillsammans med Cisco, är en annan anledning till att många föredrar det framför L2TP-protokollet att det finns versioner av IKEv2 med öppen källkod, vilket gör det mer pålitligt.

Om du föredrar att lära dig mer om IKEv2 kan du läsa den här artikeln.

L2TP vs OpenVPN

Båda protokollen erbjuder en hyfsad säkerhetsnivå, men OpenVPN anses vara det överlägsna valet eftersom det är öppen källkod, använder SSL 3.0 och kan konfigureras för att erbjuda extra skydd. Nackdelen med all denna extra säkerhet är lägre anslutningshastigheter. OpenVPN är normalt sett långsammare än L2TP, även om resultaten kan vara lite annorlunda om du använder OpenVPN på UDP.

När det gäller stabilitet tar L2TP dock en baksida på grund av dess användning av begränsade portar. Enkelt uttryckt kan protokollet blockeras av NAT-brandväggar – om det inte är korrekt konfigurerat (vilket kan vara ett extra krångel om du inte är tillräckligt erfaren). OpenVPN, å andra sidan, kan i princip använda vilken port som helst – inklusive port 443, den port som är reserverad för HTTPS-trafik. Det innebär att det är mycket svårt för en internetleverantör eller nätverksadministratör att blockera OpenVPN med en brandvägg.

När det gäller tillgänglighet och inställning fungerar OpenVPN på många plattformar, men det är inte precis nativt tillgängligt på dem som L2TP är. Därför tar det vanligtvis mycket längre tid att konfigurera en OpenVPN-anslutning på din enhet än en L2TP-anslutning. Lyckligtvis behöver du inte göra så mycket om du använder en VPN som erbjuder OpenVPN-anslutningar, eftersom allt redan är inställt för dig.

Vill du veta mer om OpenVPN? Följ den här länken då.

L2TP vs. SSTP

Likt OpenVPN använder SSTP (Secure Socket Tunneling Protocol) SSL 3.0 och kan använda port 443. Det är alltså säkrare än L2TP, och det är också svårare att blockera med en brandvägg. SSTP utvecklas enbart av Microsoft, så – i det avseendet – kan L2TP vara lite mer pålitligt eftersom Cisco var inblandat i utvecklingsprocessen.

När det gäller hastighet anses SSTP ofta vara snabbare än L2TP eftersom ingen dubbel inkapsling sker. Men när det gäller kompatibilitet mellan olika plattformar klarar sig L2TP bättre eftersom SSTP endast är inbyggt i Windows-operativsystem, och det kan även ställas in på:

- Routrar

- Android

- Linux

L2TP, å andra sidan, finns tillgängligt på många andra plattformar, och det är även inbyggt i de flesta av dem. Så det är också lättare att ställa in VPN-protokollet.

Samt sett, om du skulle välja mellan SSTP och L2TP, är det bättre att välja SSTP.

Om du vill veta mer om det protokollet kan du följa den här länken.

L2TP vs. WireGuard®

Både WireGuard och L2TP/IPSec erbjuder en hyfsad säkerhetsnivå, men WireGuard använder nyare algoritmer som inte kan manipuleras (användarna kan inte göra ändringar som oavsiktligt skulle kunna utsätta data för risker). WireGuard är dessutom en öppen källkod, vilket gör den mer transparent och lättare att granska.

Vi har inte stött på stabilitetsproblem med något av protokollen. Ändå är det lättare för en nätverksadministratör att blockera L2TP/IPSec eftersom det bara använder tre portar (UDP 500, UDP 4500 och ESP IP Protocol 50). Om du använder L2TP på egen hand använder det bara en port – UDP 1701. WireGuard använder däremot massor av UDP-portar.

WireGuard är definitivt snabbare än L2TP/IPSec. Den sistnämnda kapslar in dina data två gånger, vilket använder mer resurser.

Du kan använda båda protokollen på de flesta operativsystem.

Du bör vara säker med båda protokollen, men vi rekommenderar att du håller dig till WireGuard när det är möjligt. Det är helt enkelt snabbare och bättre för din integritet.

Och om du vill veta mer om Wireguard kan du följa den här länken.

L2TP vs SoftEther

Likt L2TP kan SoftEther också använda en 256-bitars krypteringsnyckel och en krypteringssiffra lika stark som AES. Men SoftEther går ännu längre – det är också öppen källkod, använder SSL 3.0 och är dessutom mycket stabilt. Faktum är att SoftEther ofta anses vara ett bra alternativ till OpenVPN.

Här kommer dessutom en mycket intressant sak om SoftEther – det är både ett protokoll och en VPN-server. Och VPN-servern kan faktiskt stödja L2TP/IPSec-protokollet, tillsammans med många andra:

- IPSec

- OpenVPN

- SSTP

- SoftEther

Det är den typen av saker som du inte får med en L2TP-VPN-server.

När det gäller hastigheten är du bättre med SoftEther. Trots sin höga säkerhet har protokollet också visat sig vara mycket snabbt. Enligt dess utvecklare har allt detta att göra med att SoftEther programmerades med höghastighetsgenomströmning i åtanke, medan ett protokoll som L2TP som är baserat på PPP byggdes med smalbandiga telefonlinjer i åtanke.

L2TP verkar dock briljera när det gäller installationsprocessen. SoftEther fungerar visserligen på nästan lika många plattformar som L2TP, men det är svårare att installera. Eftersom det är en mjukvarubaserad lösning måste du också ladda ner och installera SoftEther-mjukvara på din enhet – ja, även om du använder en VPN-leverantör som erbjuder SoftEther-protokollet.

Om du skulle vara intresserad av att läsa mer om SoftEther har vi redan en artikel om det ämnet.

L2TP vs. IPSec

Vi sparar den här jämförelsen till sist eftersom den är lite ovanlig. Men eftersom det finns VPN-leverantörer som endast erbjuder tillgång till IPSec som protokoll, tänkte vi att några av er kanske skulle vara intresserade av att se hur L2TP förhåller sig till det på egen hand.

För det första erbjuder IPSec onlinesäkerhet jämfört med L2TP, som inte erbjuder någon kryptering på egen hand. Dessutom är IPSec mycket svårare att blockera med en brandvägg än L2TP eftersom det kan kryptera data utan att något slutprogram är medvetet om det.

Å andra sidan kan L2TP transportera andra protokoll än IP, medan IPSec inte kan göra det.

I termer av L2TP/IPSec vs. IPSec är säkerheten ganska likartad, men L2TP/IPSec kan vara lite mer resurskrävande och mindre snabb på grund av den extra inkapslingen som lägger till ett extra IP/UDP-paket och ett L2TP-huvud.

Vill du veta mer om IPSec? Kolla gärna in vår artikel om det.

Så är L2TP ett bra VPN-protokoll?

Så länge L2TP används med IPSec är det ett ganska säkert protokoll – beroende på hur man ser på Snowdens anklagelser och påståenden. Det är inte det snabbaste protokollet på grund av den dubbla inkapslingsfunktionen, men det är ganska stabilt och fungerar på flera operativsystem och enheter.

Inför avslutningen – vad är L2TP?

L2TP (Layer 2 Tunneling Protocol) är ett VPN-tunnelprotokoll som anses vara en förbättrad version av PPTP. Eftersom det inte har någon kryptering används L2TP ofta tillsammans med IPSec. Därför kommer du oftast att se VPN-leverantörer som erbjuder tillgång till L2TP/IPSec, inte L2TP på egen hand.

L2TP/IPSec är ganska säkert att använda, även om det är värt att nämna att det har förekommit påståenden om att protokollet har knäckts eller försvagats av NSA. När det gäller hastighet är L2TP inte alltför dåligt, men du kan uppleva långsammare anslutningshastigheter på grund av protokollets dubbla inkapslingsfunktion. När det gäller tillgänglighet fungerar L2TP nativt på många Windows- och macOS-plattformar, och det är ganska enkelt att konfigurera på andra enheter och operativsystem också.

Totalt sett är L2TP/IPSec ett hyfsat VPN-protokoll, men vi rekommenderar att du väljer en VPN-leverantör som erbjuder ett urval av flera VPN-protokoll utöver L2TP om du vill ha en verkligt säker online-upplevelse.

”WireGuard” är ett registrerat varumärke som tillhör Jason A. Donenfeld.