Google Search Engine hittar svar på våra frågor, vilket är till stor hjälp i vårt dagliga liv. Du kan söka efter dina skoluppgifter, rapporter, presentationer med mera. Innan jag börjar handledningen om hur man använder använda använda Google Dorks i Penetration Testing och Ethical Hacking, kommer jag att dela en definition av Google Dork-förfrågningar som jag såg på techtarget.com:

En Google Dork-förfrågan, ibland bara kallad dork, är en söksträng som använder avancerade sökoperatorer för att hitta information som inte är lätt tillgänglig på en webbplats.

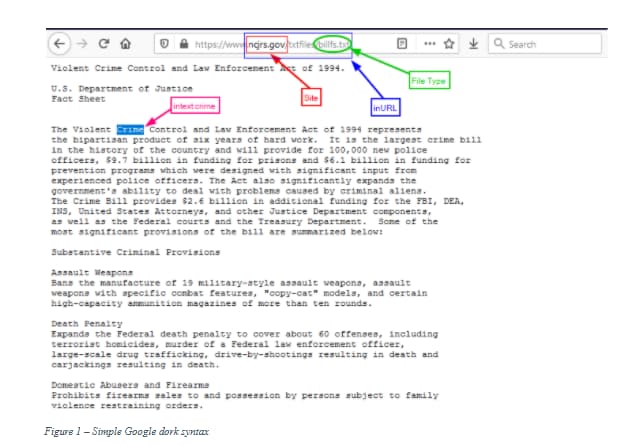

Med andra ord kan vi använda Google Dorks för att hitta sårbara webbplatser, servrar och upptäcka gömd information som är djupt begravd i online-databaser. Eftersom Google har en sökalgoritm och indexerar de flesta webbplatser kan den vara användbar för en hackare för att hitta sårbarheter på ett mål. Den grundläggande syntaxen för avancerade operatörer i Google är:

operator_name:keyword

Till exempel kan denna syntax för operator_name:keyword skrivas in som filetype:xls intext:username i standardsökrutan, vilket resulterar i en lista över Excelfiler som innehåller termen ”Username”.

Simpel syntax för Google Dorks (se figur 1)

site – söker endast på en specifik webbplats. Exempel: COVID19 site: who.int (Detta söker endast efter termen COVID19 på Världshälsoorganisationens webbplats.

allintitle och intitle – sidans titel innehåller den angivna söktermen.

inurl – begränsar resultaten till de resultat där det angivna sökordet ingår i URL:erna.

filetype – söker efter en angiven filtyp. Exempel: filetype:PDF (detta returnerar endast filtyper PDF som innehåller sökordet/sökorden.

Vilka data kan vi hitta med hjälp av Google Dorks?

- Inloggningssidor för administratörer

- Användarnamn och lösenord

- Sårbara enheter

- Känsliga dokument

- Känsliga uppgifter

- Regerings-/militära uppgifter

- E-postlistor

- Bankuppgifter med mera

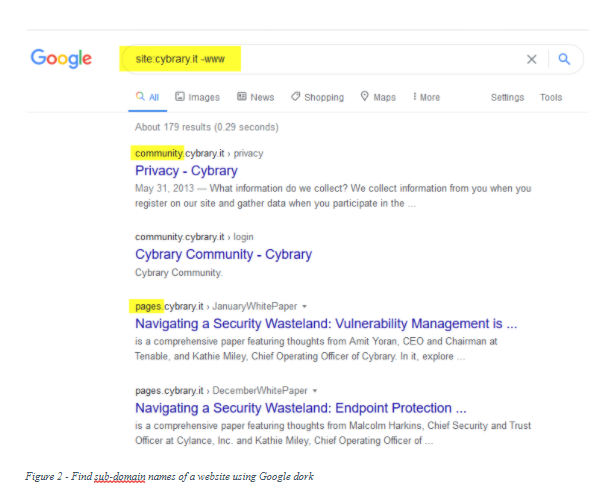

Finn under-domännamn

Google Dorks kan också användas för kartläggning av nätverk. Vi kan hitta en målplats subdomän med hjälp av en enkel Dork (se figur 2).

Varpå cybrary.it skannas och vi hittar några av subdomänerna med hjälp av huvudwebbplatsen.

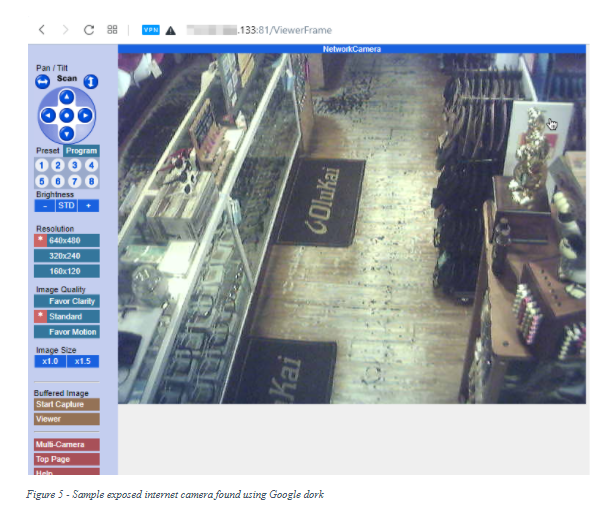

Utforska livekameror

Med hjälp av Google dorks kan vi hitta exponerade internetkameror som inte är begränsade av IP-adresser. Det finns många Google Dorks för att hitta internetkameror. Här är två exempel:

intitle: ”IP CAMERA Viewer” intext: ”setting | Client setting” (se figur 4)intitle:NetworkCamera intext: ”Pan / Tilt” inurl:ViewerFrame (se figur 5)

Andra Google Dorks-exempel

- För att söka inom sociala medier använder du symbolen @ följt av namnet på det sociala mediet och anger sedan ett kolon i din sökfråga. Ange till exempel @facebook:keyword för att söka efter termen keyword inom Facebook.

- För att söka efter hashtaggar sätter du ett #-tecken före sökbegreppet. Ange till exempel #USAelection.

- För att söka efter okända ord använder du asterisken (*) för att ersätta det med ett eller flera ord. Ange till exempel data hiding in *.

- Använd sökordet map: följt av platsnamn, så visar Google dig kartbaserade resultat. Ange till exempel map:New York.

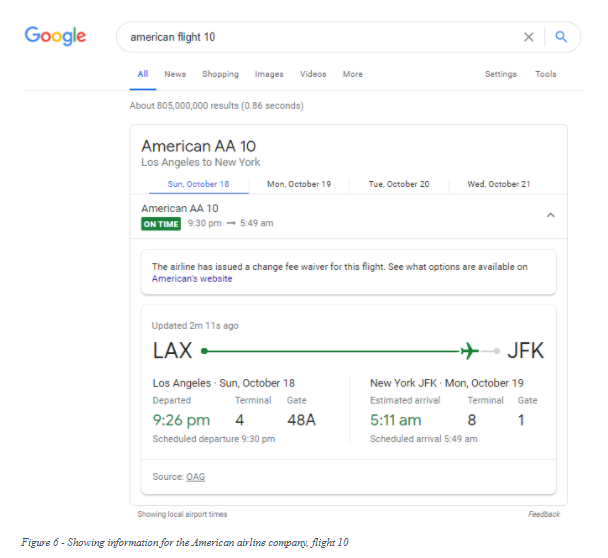

- Du kan till och med kontrollera flyginformation med hjälp av Google. Skriv in flygbolagets namn och flygnummer i Googles sökruta, så visas information om flygstatus (se figur 6).

Sammanfattning

Google är den mest välrenommerade och kraftfulla sökmotorn i världen. Google indexerar miljarder webbsidor och gör dem tillgängliga för allmänheten, som lätt använder dess enkla sökgränssnitt.

I den här artikeln har vi visat på potentialen hos Google Dorks (även känd som Google hacking) för att hitta känsligt innehåll på nätet som vi inte kan hitta när vi använder Googles enkla sökgränssnitt. Google Dorks kan användas för att begränsa eller avgränsa- vår sökning så att endast relevanta resultat returneras. Dessutom kan de upptäcka läckta uppgifter, sårbara tjänster på webbplatser och onlineapplikationer. Tänk på att illasinnade aktörer kan använda Google Dorks för att hitta känslig information om någon enhet (t.ex. individ eller organisation) för att hjälpa dem att genomföra sina attacker.