Guía de eliminación del «virus Facebook Messenger»

¿Qué es el «virus Facebook Messenger»?

El «virus Facebook Messenger» fue descubierto por Ido Naor. Los ciberdelincuentes lo utilizan para propagar FormBook, un programa de tipo troyano, mediante el envío de varios archivos a través de Facebook Messenger. Si se abren, estos archivos provocan la instalación del mencionado programa malicioso.

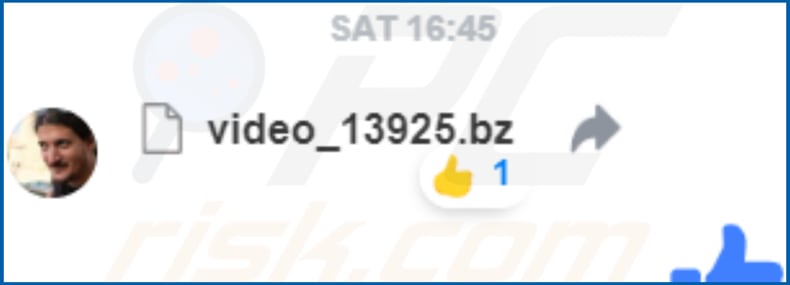

Típicamente, la gente recibe estos archivos de sus amigos de Facebook que han instalado programas no deseados (maliciosos) que envían spam. En nuestro ejemplo, el archivo adjunto al mensaje de Messenger es «video_13925.bz». Este archivo contiene otro archivo («play_75367031.mp4.com») que puede extraerse con 7-Zip. Si se abre, descarga e instala el troyano FormBook. Este programa roba datos personales. Con él, los ciberdelincuentes pueden registrar las pulsaciones del teclado y los datos del portapapeles, realizar capturas de pantalla, robar las contraseñas e inicios de sesión guardados, etc. Algunos de los datos robados pueden incluir detalles bancarios. Los ciberdelincuentes utilizan todos los datos robados para generar ingresos. Sus víctimas suelen experimentar problemas relacionados con las finanzas (pérdidas financieras), la seguridad de la navegación, la privacidad y otros problemas. FormBook también puede ser utilizado para provocar la descarga e instalación de otros programas, por lo que las víctimas podrían tener sus ordenadores infectados con otros programas maliciosos como el ransomware. Si un ordenador está infectado con FormBook, debe ser eliminado inmediatamente.

| Nombre | Virus de spam de Facebook Messenger |

| Tipo de amenaza | Troyano, Virus de robo de contraseña, Malware bancario, Spyware. |

| Attachment(s) | Varios archivos comprimidos (ej, «video_13925.bz») |

| Nombres de la detección (video.exe) | Avira (TR/Autoit.oftwi), BitDefender (Trojan.GenericKD.41240919), ESET-NOD32 (una variante de Win32/Autoit.OHP), Kaspersky (UDS:DangerousObject.Multi.Generic), Lista completa de detecciones (VirusTotal) |

| Síntomas | Los troyanos están diseñados para infiltrarse sigilosamente en el ordenador de la víctima y permanecer en silencio. Por lo tanto, no hay síntomas particulares claramente visibles en una máquina infectada. |

| Carga útil | Troyano FormBook |

| Métodos de distribución | Adjuntos de correo electrónico infectados, anuncios maliciosos en línea, ingeniería social, cracks de software. |

| Daños | Robo de información bancaria, contraseñas, robo de identidad, incorporación del ordenador de la víctima a una red de bots. |

| Eliminación de malware (Windows) |

Para eliminar posibles infecciones de malware, analice su ordenador con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan utilizar Malwarebytes. |

FormBook es sólo uno de los muchos programas de tipo troyano. Algunos ejemplos de otros programas maliciosos similares son Adwind, TrickBot, Tefosteal y LokiBot. Los troyanos suelen robar datos/información confidencial y personal y proliferar otras infecciones. Tener un ordenador infectado por ellos suele acarrear graves problemas.

¿Cómo infectó el «virus Facebook Messenger» mi ordenador?

En este caso concreto, para proliferar FormBook, los ciberdelincuentes utilizan Facebook Messenger. Utilizan cuentas de personas que tienen programas maliciosos instalados en sus ordenadores. Sus cuentas se utilizan para hacer proliferar FormBook simplemente enviando archivos adjuntos que, si se extraen y abren, provocan infecciones en el ordenador. También hay otras formas de proliferar estos programas maliciosos. Por ejemplo, utilizando campañas de spam, troyanos, falsas herramientas de actualización de software, herramientas de «cracking» de software y diversas fuentes de descarga de software dudosas. Para engañar a la gente para que instale programas no deseados (o infecciones informáticas) a través de campañas de spam, los delincuentes envían correos electrónicos que contienen archivos adjuntos maliciosos. Los archivos adjuntos suelen ser documentos de Microsoft Office, PDF, archivos (ZIP, RAR y otros), ejecutables, archivos JavaScript, etc. Si se abren, descargan e instalan programas maliciosos. Los troyanos son programas diseñados para proliferar otras infecciones. Cuando se instalan, provocan infecciones en cadena. Las herramientas de actualización de software falsas (no oficiales) suelen descargar e instalar programas no deseados (malware) en lugar de actualizaciones o correcciones, o bien aprovechan los errores/defectos del software obsoleto. Las herramientas de «cracking» de software son programas que permiten a los usuarios evitar el pago de la activación del software; sin embargo, los ciberdelincuentes suelen utilizarlas para proliferar las infecciones informáticas. En lugar de evitar la activación, estas herramientas suelen descargar e instalar programas maliciosos. Las redes P2P (Peer-to-Peer), los sitios web de alojamiento gratuito de archivos, los sitios web de descarga de programas gratuitos, las páginas no oficiales, los descargadores de terceros y otras fuentes similares pueden utilizarse para la proliferación de programas maliciosos. Normalmente, los archivos maliciosos (ejecutables) se presentan como legítimos. Al descargarlos y abrirlos, la gente suele instalar programas no deseados y provocar infecciones en el ordenador.

¿Cómo evitar la instalación de programas maliciosos?

Tenga cuidado con los archivos adjuntos o los enlaces web recibidos de direcciones desconocidas y sospechosas. Si el asunto y el contexto del correo electrónico son irrelevantes, no abra el archivo adjunto. Utilice fuentes oficiales y de confianza para descargar software. Las herramientas mencionadas anteriormente no son las más seguras. Es importante actualizar el software instalado utilizando las funciones implementadas y las herramientas proporcionadas/diseñadas por los desarrolladores oficiales de software. Si el software instalado requiere una activación de pago, no debe realizarse utilizando una herramienta de «cracking». Estas son ilegales y suelen provocar la instalación de programas maliciosos. También es importante tener instalado un software antivirus y/o antispyware de confianza. Estas herramientas pueden detectar y eliminar diversas amenazas antes de que puedan proliferar o causar algún daño. Si ya ha abierto el archivo adjunto «Facebook Messenger virus», le recomendamos que ejecute un análisis con Malwarebytes para Windows para eliminar automáticamente el malware infiltrado.

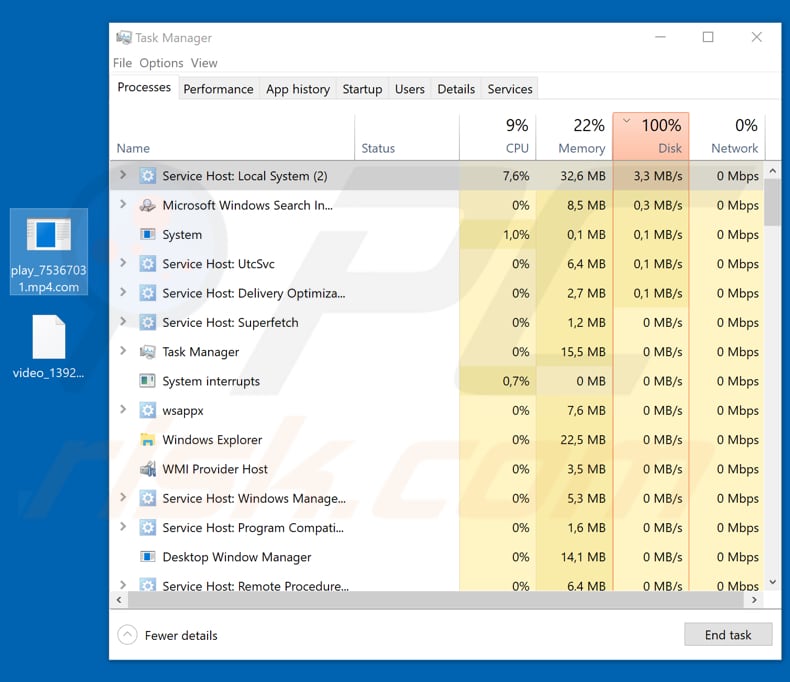

Captura de pantalla de los archivos adjuntos a un mensaje (colocados en el Escritorio) y el proceso FormBook disfrazado de «Service Host: Sistema local» en el Administrador de tareas:

Eliminación automática instantánea de malware:La eliminación manual de amenazas puede ser un proceso largo y complicado que requiere conocimientos informáticos avanzados. Malwarebytes es una herramienta profesional de eliminación automática de malware que se recomienda para deshacerse del malware. Descárgalo haciendo clic en el botón de abajo:

▼ DESCARGAR MalwarebytesAl descargar cualquier software que aparezca en este sitio web, aceptas nuestra Política de Privacidad y Condiciones de Uso. Para utilizar el producto completo, debe adquirir una licencia de Malwarebytes. 14 días de prueba gratuita disponible.

Menú rápido:

- ¿Qué es el «virus Facebook Messenger»?

- Paso 1. Eliminación manual del malware FormBook.

- PASO 2. Comprueba si tu ordenador está limpio.

¿Cómo eliminar el malware manualmente?

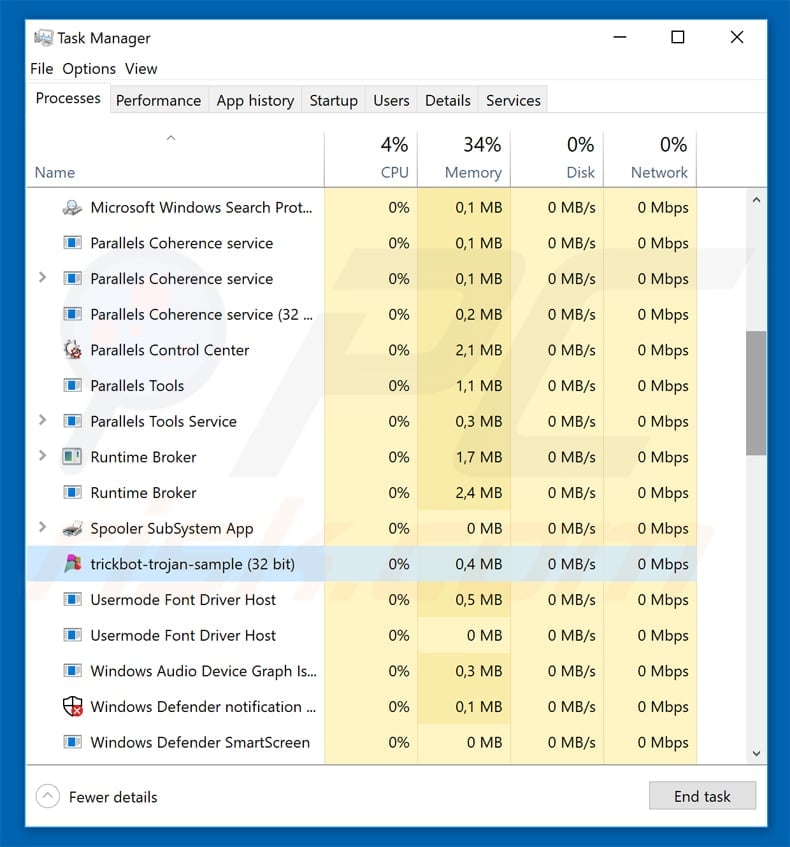

La eliminación manual del malware es una tarea complicada – normalmente es mejor dejar que los programas antivirus o antimalware lo hagan automáticamente. Para eliminar este malware recomendamos utilizar Malwarebytes para Windows. Si desea eliminar el malware manualmente, el primer paso es identificar el nombre del malware que está intentando eliminar. Este es un ejemplo de un programa sospechoso que se ejecuta en el ordenador de un usuario:

Si ha comprobado la lista de programas que se ejecutan en su ordenador, por ejemplo, utilizando el administrador de tareas, y ha identificado un programa que parece sospechoso, debe continuar con estos pasos:

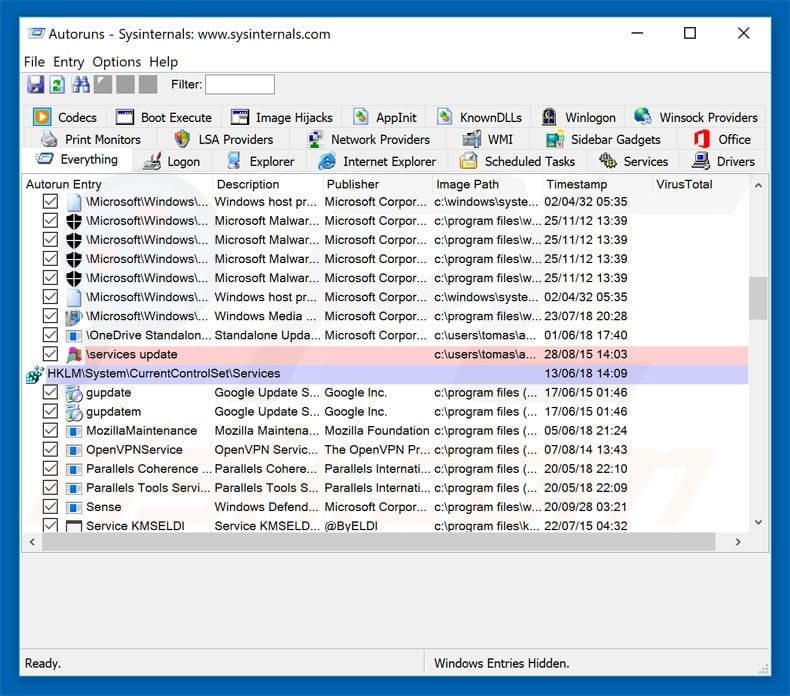

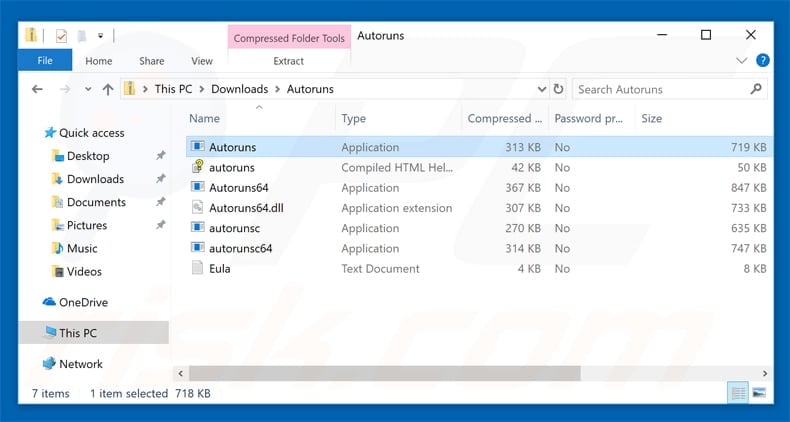

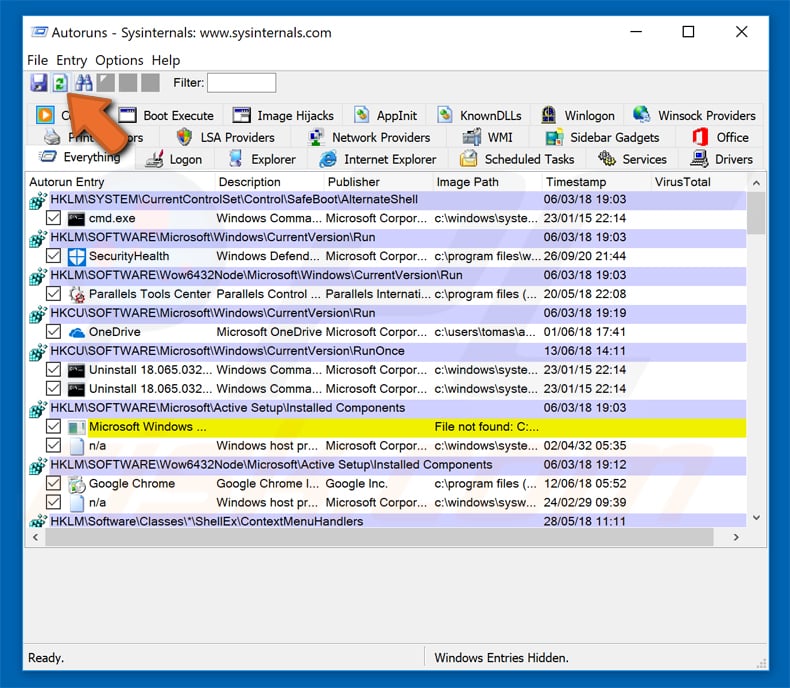

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Descargue un programa llamado Autoruns. Este programa muestra las aplicaciones de inicio automático, el Registro y las ubicaciones del sistema de archivos:

Inicie su ordenador en Modo Seguro:

Inicie su ordenador en Modo Seguro:

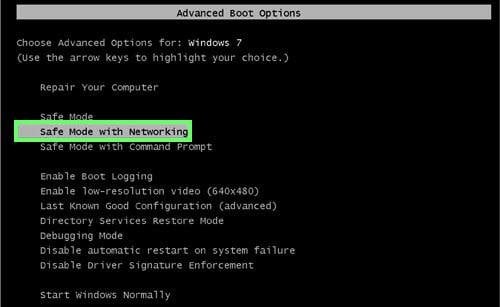

Usuarios de Windows XP y Windows 7: Inicie su ordenador en modo seguro. Haga clic en Inicio, en Apagar, en Reiniciar y en Aceptar. Durante el proceso de inicio del ordenador, pulse la tecla F8 del teclado varias veces hasta que vea el menú de opciones avanzadas de Windows y, a continuación, seleccione el Modo seguro con funciones de red de la lista.

Vídeo que muestra cómo iniciar Windows 7 en «Modo seguro con funciones de red»:

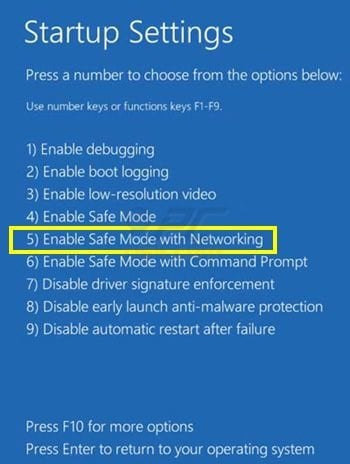

Usuarios de Windows 8: Iniciar Windows 8 es Modo Seguro con Red – Ir a la pantalla de inicio de Windows 8, escribir Avanzado, en los resultados de la búsqueda seleccionar Configuración. Haga clic en Opciones avanzadas de inicio, en la ventana abierta «Configuración general del PC», seleccione Inicio avanzado. Haga clic en el botón «Reiniciar ahora». Su ordenador se reiniciará en el «Menú de opciones avanzadas de inicio». Haga clic en el botón «Solucionar problemas» y, a continuación, en el botón «Opciones avanzadas». En la pantalla de opciones avanzadas, haga clic en «Configuración de inicio». Haga clic en el botón «Reiniciar». Su PC se reiniciará en la pantalla de configuración de inicio. Pulsa F5 para arrancar en Modo seguro con funciones de red.

Vídeo que muestra cómo iniciar Windows 8 en «Modo seguro con funciones de red»:

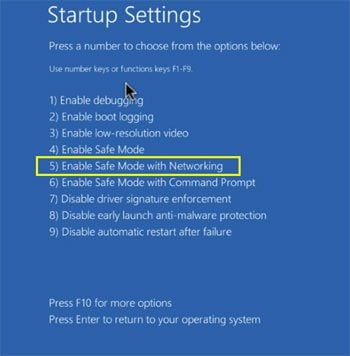

Usuarios de Windows 10: Haz clic en el logotipo de Windows y selecciona el icono de encendido. En el menú abierto, haga clic en «Reiniciar» mientras mantiene pulsada la tecla «Shift» del teclado. En la ventana «elegir una opción» haga clic en «Solucionar problemas», a continuación seleccione «Opciones avanzadas». En el menú de opciones avanzadas seleccione «Configuración de inicio» y haga clic en el botón «Reiniciar». En la siguiente ventana deberá pulsar la tecla «F5» de su teclado. Esto reiniciará su sistema operativo en modo seguro con red.

Video que muestra cómo iniciar Windows 10 en «Modo seguro con red»:

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

Extraiga el archivo descargado y ejecute el archivo Autoruns.exe.

En la aplicación Autoruns, haz clic en «Opciones» en la parte superior y desmarca las opciones «Ocultar ubicaciones vacías» y «Ocultar entradas de Windows». Después de este procedimiento, haga clic en el icono «Actualizar».

En la aplicación Autoruns, haz clic en «Opciones» en la parte superior y desmarca las opciones «Ocultar ubicaciones vacías» y «Ocultar entradas de Windows». Después de este procedimiento, haga clic en el icono «Actualizar».

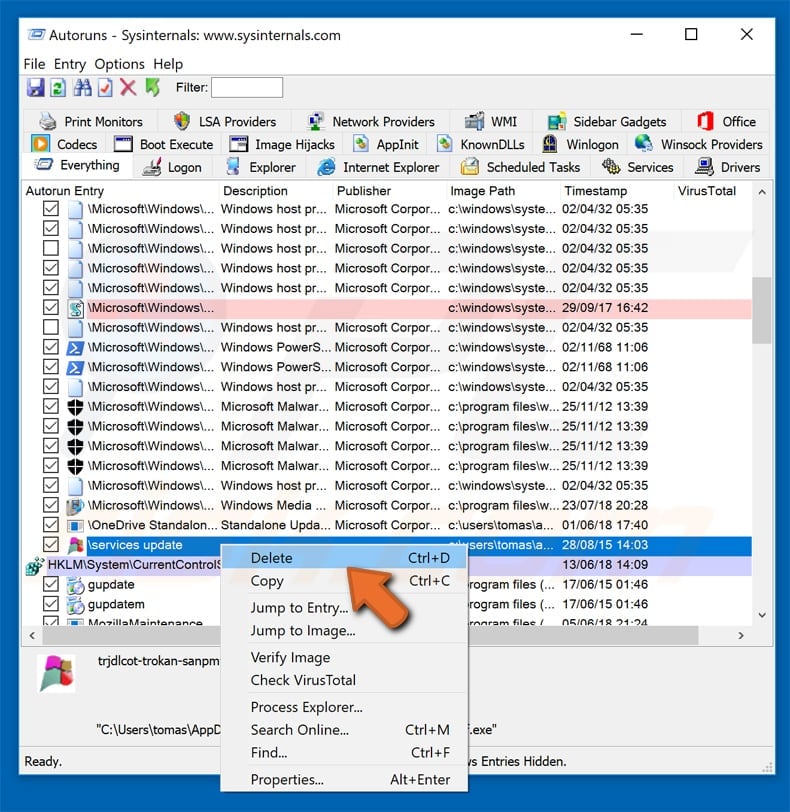

Revise la lista proporcionada por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Revise la lista proporcionada por la aplicación Autoruns y localice el archivo de malware que desea eliminar.

Debe anotar su ruta y nombre completos. Tenga en cuenta que algunos programas maliciosos ocultan los nombres de los procesos bajo los nombres legítimos de los procesos de Windows. En esta etapa, es muy importante evitar la eliminación de los archivos del sistema. Después de localizar el programa sospechoso que desea eliminar, haga clic con el botón derecho del ratón sobre su nombre y elija «Eliminar».

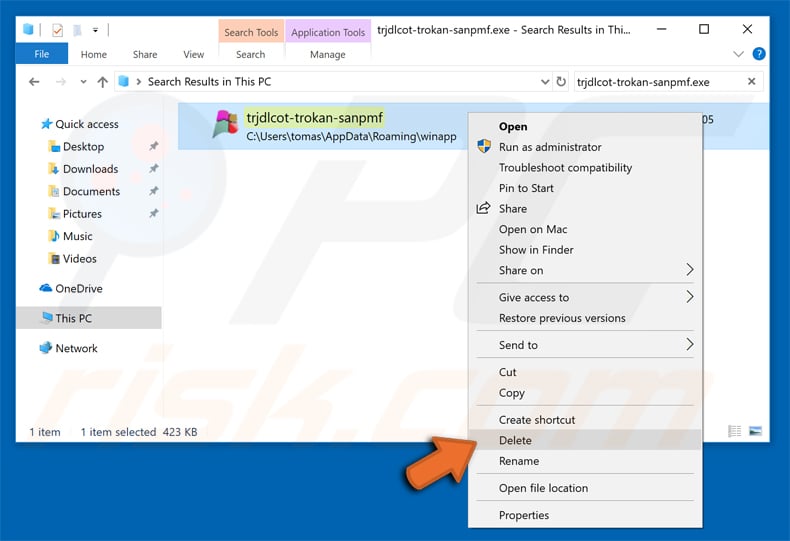

Después de eliminar el malware a través de la aplicación Autoruns (esto asegura que el malware no se ejecutará automáticamente en el próximo inicio del sistema), debe buscar el nombre del malware en su ordenador. Asegúrate de habilitar los archivos y carpetas ocultos antes de proceder. Si encuentra el nombre del archivo del malware, asegúrese de eliminarlo.

Reinicie su ordenador en modo normal. Siguiendo estos pasos debería eliminar cualquier malware de su ordenador. Tenga en cuenta que la eliminación manual de amenazas requiere conocimientos informáticos avanzados. Si no tiene estos conocimientos, deje la eliminación del malware en manos de los programas antivirus y antimalware. Estos pasos podrían no funcionar con infecciones de malware avanzadas. Como siempre, es mejor prevenir la infección que intentar eliminar el malware después. Para mantener su ordenador seguro, instale las últimas actualizaciones del sistema operativo y utilice software antivirus.

Para asegurarse de que su ordenador está libre de infecciones de malware, le recomendamos que lo analice con Malwarebytes para Windows.