Hvad er L2TP?

L2TP står for Layer 2 Tunneling Protocol, og det er – som navnet antyder – en tunnelprotokol, der blev designet til at understøtte VPN-forbindelser. Sjovt nok anvendes L2TP ofte af internetudbydere for at muliggøre VPN-drift.

L2TP blev offentliggjort første gang i 1999. Den blev designet som en slags efterfølger til PPTP, og den blev udviklet af både Microsoft og Cisco. Protokollen tager forskellige funktioner fra Microsofts PPTP og Ciscos L2F-protokol (Layer 2 Forwarding) og forbedrer dem.

Hvordan L2TP fungerer – det grundlæggende

L2TP-tunneling starter med at indlede en forbindelse mellem LAC (L2TP Access Concentrator) og LNS (L2TP Network Server) – protokollens to slutpunkter – på internettet. Når dette er opnået, aktiveres og indkapsles et PPP-forbindelseslag, hvorefter det transporteres over nettet.

PPP-forbindelsen initieres derefter af slutbrugeren (dig) med internetudbyderen. Når LAC’en accepterer forbindelsen, etableres PPP-forbindelsen. Herefter tildeles en ledig plads i netværkstunnelen, og anmodningen videresendes derefter til LNS.

Sidst, når forbindelsen er fuldt autentificeret og accepteret, oprettes en virtuel PPP-grænseflade. På det tidspunkt kan der frit sendes link frames gennem tunnelen. Rammerne accepteres af LNS’en, som derefter fjerner L2TP-indkapslingen og fortsætter med at behandle dem som almindelige rammer.

Nogle tekniske detaljer om L2TP-protokollen

- L2TP parres ofte sammen med IPSec for at sikre dataenes nyttelast.

- Når L2TP er parret med IPSec, kan L2TP bruge krypteringsnøgler på op til 256-bit og 3DES-algoritmen.

- L2TP fungerer på flere platforme og understøttes nativt på Windows- og macOS-operativsystemer og -enheder.

- L2TP’s dobbelte indkapslingsfunktion gør den ret sikker, men det betyder også, at den er mere ressourcekrævende.

- L2TP bruger normalt TCP-port 1701, men når den er parret sammen med IPSec, bruger den også UDP-porte 500 (til IKE – Internet Key Exchange), 4500 (til NAT) og 1701 (til L2TP-trafik).

L2TP-datapakkens struktur er som følger:

- IP Header

- IPSec ESP Header

- UDP Header

- L2TP Header

- PPP Header

- PPP Header

- PPP Payload

- IPSec ESP Trailer

- IPSec Authentication Trailer

Hvordan virker L2TP/IPSec?

Her er en kort oversigt over, hvordan en L2TP/IPSec VPN-forbindelse foregår:

- Ipsec Security Association (SA – en aftale mellem to netværksenheder om sikkerhedsattributter) forhandles først. Det sker normalt via IKE og over UDP-port 500.

- Dernæst etableres Encapsulating Security Payload (ESP)-processen (Encapsulating Security Payload) for transporttilstanden. Dette sker ved hjælp af IP-protokol 50. Når ESP er etableret, er der oprettet en sikker kanal mellem netværksenhederne (VPN-klient og VPN-server i dette tilfælde). Indtil videre finder der dog ikke nogen egentlig tunnelføring sted.

- Det er her, L2TP kommer ind i billedet – protokollen forhandler og etablerer en tunnel mellem netværksendepunkterne. L2TP bruger TCP-port 1701 til dette, og den faktiske forhandlingsproces finder sted inden for IPSec-krypteringen.

Hvad er L2TP Passthrough?

Da en L2TP-forbindelse generelt skal have adgang til internettet via en router, skal L2TP-trafikken kunne passere gennem den pågældende router, for at forbindelsen kan fungere. L2TP Passthrough er i bund og grund en routerfunktion, der giver dig mulighed for at aktivere eller deaktivere L2TP-trafik på den.

Du skal også vide, at L2TP – nogle gange – ikke fungerer godt med NAT (Network Address Translation) – en funktion, der sikrer, at flere internetforbundne enheder, der bruger et enkelt netværk, kan bruge den samme forbindelse og IP-adresse i stedet for flere. Det er her, at L2TP Passthrough er praktisk, da aktivering af den på din router vil gøre det muligt for L2TP at fungere godt med NAT.

Hvis du gerne vil vide mere om VPN Passthrough, har vi en artikel, som du måske vil være interesseret i.

Hvor god er L2TP-sikkerheden?

Mens L2TP-tunneling generelt anses for at være en forbedring i forhold til PPTP, er det meget vigtigt at forstå, at L2TP-kryptering ikke rigtig eksisterer i sig selv – protokollen bruger ikke nogen. Derfor er det ikke smart kun at bruge L2TP-protokollen, når du er online.

Det er derfor, at L2TP altid er parret sammen med IPSec, som er en ret sikker protokol. Den kan bruge kraftige krypteringscifre som AES, og den bruger også dobbelt indkapsling for at sikre dine data yderligere. Grundlæggende er trafikken først indkapslet som en normal PPTP-forbindelse, og derefter sker der en anden indkapsling takket være IPSec.

Det er dog værd at nævne, at der har været rygter om, at L2TP/IPSec enten er blevet knækket eller forsætligt svækket af NSA. Nu er der ikke noget klart bevis for disse påstande, selv om de kommer fra Edward Snowden selv. Så det afhænger i sidste ende af, om du vil tage hans ord for gode varer eller ej. Du bør dog vide, at Microsoft har været den første partner i NSA’s PRISM-overvågningsprogram.

I vores personlige mening er L2TP/IPSec en sikker nok VPN-protokol, men du bør sikre dig, at du også bruger en pålidelig VPN-udbyder, der ikke logger. Hvis du har med meget følsomme oplysninger at gøre, er det også bedre bare at bruge en mere sikker protokol i stedet eller prøve VPN-kaskade.

Hvor hurtig er L2TP?

I sig selv ville L2TP blive betragtet som meget hurtig på grund af sin mangel på kryptering. Selvfølgelig er ulempen ved ikke at have dine forbindelser sikret meget alvorlig, og bør ikke overses af hensyn til hastigheden.

Med hensyn til L2TP/IPSec kan VPN-protokollen tilbyde anstændige hastigheder, selvom det anbefales at have en hurtig bredbåndsforbindelse (et sted omkring eller over 100 Mbps) og en ret kraftig CPU. Ellers kan du opleve nogle fald i hastigheden, men ikke noget alt for alvorligt, der kan ødelægge din onlineoplevelse.

Hvor nemt er det at opsætte L2TP?

På de fleste Windows- og macOS-enheder er det lige så enkelt som at gå ind i dine netværksindstillinger og følge et par trin for at oprette og konfigurere L2TP-forbindelsen. Det samme gælder for L2TP/IPSec VPN-protokollen – normalt skal du måske bare ændre en indstilling eller to for at vælge IPSec-kryptering.

L2TP og L2TP/IPSec er også ret enkle at konfigurere manuelt på enheder, der ikke har nogen indbygget understøttelse for dem. Du skal muligvis følge et par ekstra trin, men hele opsætningsprocessen bør ikke tage for lang tid eller kræve for meget viden og indsats.

Hvad er en L2TP VPN?

Som navnet antyder, er en L2TP VPN en VPN-tjeneste, der giver brugerne adgang til L2TP-protokollen. Du skal være opmærksom på, at du ikke er meget tilbøjelig til at finde en VPN-udbyder, der kun tilbyder adgang til L2TP alene. Normalt vil du kun se udbydere, der tilbyder L2TP/IPSec for at sikre, at brugernes data og trafik er sikret.

Du bør dog vælge en VPN-udbyder, der tilbyder adgang til flere VPN-protokoller. Kun at kunne bruge L2TP alene er normalt et rødt flag, og kun at have adgang til L2TP/IPSec er ikke så slemt, men der er ingen grund til, at du kun skal være begrænset til det.

L2TP Fordele og ulemper

Fordele

- L2TP kan parres sammen med IPSec for at tilbyde et anstændigt niveau af online-sikkerhed.

- L2TP er let tilgængelig på mange Windows- og macOS-platforme, da det er indbygget i dem. Det fungerer også på mange andre enheder og operativsystemer også.

- L2TP er forholdsvis let at opsætte, og det gælder også for L2TP/IPSec.

Ulemper

- L2TP har ingen kryptering i sig selv. Den skal parres med IPSec for at opnå ordentlig online-sikkerhed.

- L2TP og L2TP/IPSec er angiveligt blevet svækket eller knækket af NSA – det er dog kun ifølge Snowden, og der er ingen håndfaste beviser for denne påstand.

- På grund af den dobbelte indkapslingsfunktion har L2TP/IPSec tendens til at være en smule ressourcekrævende og ikke ekstremt hurtig.

- L2TP kan blive blokeret af NAT-firewalls, hvis den ikke er yderligere konfigureret til at omgå dem.

Har du brug for en pålidelig L2TP VPN?

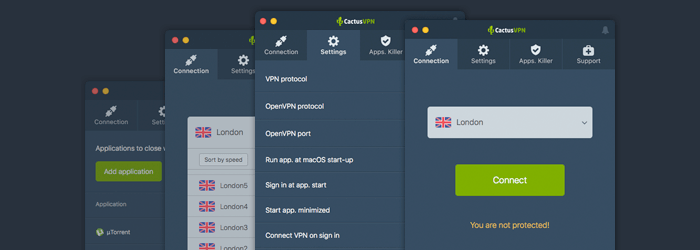

Vi har lige det, du har brug for – en high-end, højhastigheds-VPN-tjeneste, der kan give dig en problemfri onlineoplevelse med en velkonfigureret og optimeret L2TP/IPSec-protokol. Hvad mere er, kan du også vælge mellem fem andre VPN-protokoller: OpenVPN, IKEv2/IPSec, SoftEther, PPTP, SSTP.

Og ja, vores L2TP/IPSec VPN-protokol er indbygget i vores brugervenlige VPN-klienter, så det er ekstremt nemt at oprette en forbindelse.

Nyd førsteklasses sikkerhed og fred i sindet

Vi ønsker at sikre, at du aldrig behøver at bekymre dig om misbrugte overvågninger og ubehagelige cyberkriminelle på internettet, og derfor har vi sørget for, at du (afhængigt af dit operativsystem) enten bruger AES-256 eller AES-128 med vores L2TP/IPSec-protokol.

Nogså følger vi også en streng no-logging politik i vores virksomhed, hvilket betyder, at du aldrig behøver at bekymre dig om, at nogen hos CactusVPN ved, hvad du laver online.

Special tilbud! Få CactusVPN for 2,7$/måned!

Og når du bliver kunde hos CactusVPN, så har vi stadig din ryg med en 30-dages pengene tilbage garanti.

Spar 72% nu

L2TP vs. andre VPN-protokoller

For alle formål vil vi sammenligne L2TP/IPSec med andre VPN-protokoller i dette afsnit. L2TP giver i sig selv 0 sikkerhed, hvilket er grunden til, at stort set alle VPN-udbydere tilbyder det sammen med IPSec. Så når du normalt ser en VPN-udbyder tale om L2TP-protokollen og sige, at den tilbyder adgang til den, henviser de faktisk til L2TP/IPSec.

L2TP vs. PPTP

For startere, L2TP tilbyder overlegen sikkerhed i forhold til PPTP (Point-to-Point Tunneling Protocol) på grund af IPSec. Hvad mere er, sammenlignet med PPTP’s 128-bit kryptering, tilbyder L2TP understøttelse af 256-bit kryptering. L2TP kan også bruge ekstremt sikre krypteringskoder som AES (militær kryptering), mens PPTP er fastlåst med MPPE, som ikke er så sikker at bruge.

Med hensyn til hastighed har PPTP tendens til at være meget hurtigere end L2TP, men den taber til L2TP-protokollen, når det kommer til stabilitet, da PPTP er meget let at blokere med firewalls. Da L2TP kører over UDP, er den mere undvigelig. Desuden kan en VPN-udbyder justere protokollen endnu mere for at sikre, at den ikke bliver blokeret af NAT-firewalls.

Sidst er der også det faktum, at PPTP udelukkende blev udviklet af Microsoft (et firma, der er kendt for at lække følsomme data til NSA), mens L2TP blev udviklet af Microsoft i samarbejde med Cisco. Af den grund anser nogle brugere L2TP for at være mere sikkert og troværdigt. Desuden er PPTP kendt for at være blevet knækket af NSA, mens L2TP kun angiveligt er blevet knækket af NSA (endnu ikke bevist).

Alt i alt skal du vide, at L2TP anses for at være den forbedrede version af PPTP, så du bør altid vælge den frem for denne protokol.

Hvis du gerne vil læse mere om PPTP VPN-protokollen, er du velkommen til at tjekke denne artikel.

L2TP vs. IKEv2

Det er værd at nævne, at IKEv2 er en tunnelprotokol, der er baseret på IPSec, så du vil ofte se VPN-udbydere, der taler om IKEv2/IPSec, når de henviser til IKEv2. Så du får normalt det samme sikkerhedsniveau med IKEv2, som du får med L2TP – den eneste store forskel er, at der ikke er nogen rygter fra Snowden om, at IKEv2 blev svækket af NSA.

Bortset fra det, er IKEv2 langt mere pålidelig end L2TP, når det kommer til stabilitet, og det er alt sammen takket være dens Mobility and Multihoming-protokol (MOBIKE), der gør det muligt for protokollen at modstå netværksændringer. I bund og grund kan du med IKEv2 frit skifte fra en WiFi-forbindelse til dit dataabonnement uden at skulle bekymre dig om, at VPN-forbindelsen går ned. IKEv2 kan også automatisk genoptage arbejdet efter en pludselig afbrydelse af din VPN-forbindelse (som f.eks. en strømafbrydelse).

Selv om IKEv2 også blev udviklet af Microsoft sammen med Cisco, er en anden grund til, at mange foretrækker den frem for L2TP-protokollen, at der findes open source-versioner af IKEv2, hvilket gør den mere troværdig.

Hvis du foretrækker at lære mere om IKEv2, kan du læse denne artikel.

L2TP vs. OpenVPN

Både protokoller tilbyder et anstændigt sikkerhedsniveau, men OpenVPN anses for at være det overlegne valg, fordi det er open source, det bruger SSL 3.0 og kan konfigureres til at tilbyde ekstra beskyttelse. Ulempen ved al den ekstra sikkerhed er lavere forbindelseshastigheder. OpenVPN er normalt langsommere end L2TP, selv om resultaterne kan være lidt anderledes, hvis du bruger OpenVPN på UDP.

Men når det kommer til stabilitet, tager L2TP en baghjulsposition på grund af dets brug af begrænsede porte. Protokollen kan ganske enkelt blokeres af NAT-firewalls – medmindre den er konfigureret korrekt (hvilket kan være ekstra besværligt, hvis du ikke er erfaren nok). OpenVPN kan på den anden side stort set bruge enhver port, den ønsker – herunder port 443, den port, der er reserveret til HTTPS-trafik. Det betyder, at det er meget svært for enhver internetudbyder eller netværksadministrator at blokere OpenVPN med en firewall.

Med hensyn til tilgængelighed og opsætning fungerer OpenVPN på mange platforme, men det er ikke ligefrem nativt tilgængeligt på dem, som L2TP er. Som følge heraf vil det normalt tage meget længere tid at oprette en OpenVPN-forbindelse på din enhed end en L2TP-forbindelse. Hvis du bruger en VPN, der tilbyder OpenVPN-forbindelser, behøver du heldigvis ikke at gøre meget, da alt allerede er sat op for dig.

Vil du finde ud af mere om OpenVPN? Så følg dette link.

L2TP vs. SSTP

Lige OpenVPN bruger SSTP (Secure Socket Tunneling Protocol) SSL 3.0 og kan bruge port 443. Så det er mere sikkert end L2TP, og det er også sværere at blokere med en firewall. SSTP er udviklet af Microsoft alene, så – i den henseende – er L2TP måske lidt mere troværdigt, fordi Cisco var involveret i udviklingsprocessen.

Med hensyn til hastighed anses SSTP ofte for at være hurtigere end L2TP, fordi der ikke sker dobbelt indkapsling. Men når det gælder kompatibilitet på tværs af platforme, klarer L2TP sig bedre, fordi SSTP kun er indbygget i Windows-operativsystemer, og det kan også opsættes på:

- Routere

- Android

- Linux

L2TP er på den anden side tilgængelig på mange andre platforme, og det er også indbygget i de fleste af dem. Så det er også nemmere at opsætte VPN-protokollen.

Overordnet set, hvis du skal vælge mellem SSTP og L2TP, vil du være bedre stillet med SSTP.

Hvis du vil vide mere om denne protokol, kan du følge dette link.

L2TP vs. WireGuard®

Både WireGuard og L2TP/IPSec tilbyder et rimeligt sikkerhedsniveau, men WireGuard bruger nyere algoritmer, der ikke kan manipuleres (brugere kan ikke foretage ændringer, der ved et uheld kan bringe data i fare). WireGuard er også open source, hvilket gør den mere gennemsigtig og lettere at kontrollere.

Vi har ikke oplevet stabilitetsproblemer med nogen af protokollerne. Alligevel er det lettere for en netværksadministrator at blokere L2TP/IPSec, da den kun bruger tre porte (UDP 500, UDP 4500 og ESP IP Protocol 50). Hvis du bruger L2TP alene, bruger den kun én port – UDP 1701. WireGuard bruger på den anden side tonsvis af UDP-porte.

WireGuard er helt klart hurtigere end L2TP/IPSec. Sidstnævnte indkapsler dine data to gange, hvilket bruger flere ressourcer.

Du kan bruge begge protokoller på de fleste operativsystemer.

Du burde være sikker med begge protokoller, men vi vil anbefale at holde dig til WireGuard, når det er muligt. Den er bare hurtigere og bedre for dit privatliv.

Så kan du alligevel følge dette link, hvis du gerne vil vide mere om Wireguard.

L2TP vs. SoftEther

Lige L2TP kan SoftEther også bruge en 256-bit krypteringsnøgle og en krypteringsciffer så stærk som AES. Men SoftEther går den ekstra mil – det er også open source, det bruger SSL 3.0, og det er også meget stabilt. Faktisk anses SoftEther ofte for at være et godt alternativ til OpenVPN.

Her er desuden en meget interessant ting ved SoftEther – det er både en protokol og en VPN-server. Og VPN-serveren kan faktisk understøtte L2TP/IPSec-protokollen, sammen med mange andre:

- IPSec

- OpenVPN

- SSTP

- SoftEther

Det er den slags ting, du ikke får med en L2TP VPN-server.

Med hensyn til hastighed er du bedre stillet med SoftEther. På trods af den høje sikkerhed er protokollen også vist at være meget hurtig. Ifølge dens udviklere har det hele at gøre med, at SoftEther blev programmeret med højhastighedsgennemstrømning i tankerne, mens en protokol som L2TP, der er baseret på PPP, blev bygget med smalbåndstelefonlinjer i tankerne.

L2TP synes dog at brillere, når det kommer til opsætningsprocessen. SoftEther fungerer på næsten lige så mange platforme som L2TP, men det er sværere at opsætte. Da det er en softwarebaseret løsning, skal du også downloade og installere SoftEther-software på din enhed – ja, selv hvis du bruger en VPN-udbyder, der tilbyder SoftEther-protokollen.

Hvis du er interesseret i at læse mere om SoftEther, har vi allerede en artikel om det emne.

L2TP vs. IPSec

Vi gemmer denne sammenligning til sidst, da den er en smule usædvanlig. Alligevel, da der er VPN-udbydere, der kun tilbyder adgang til IPSec som protokol, tænkte vi, at nogle af jer måske ville være interesserede i at se, hvordan L2TP står i forhold til den alene.

Til at begynde med tilbyder IPSec online-sikkerhed sammenlignet med L2TP, som ikke giver nogen kryptering i sig selv. Desuden er IPSec meget sværere at blokere med en firewall end L2TP, fordi den er i stand til at kryptere data, uden at et slutprogram er klar over det.

På den anden side kan L2TP transportere andre protokoller end IP, mens IPSec ikke kan gøre det.

Med hensyn til L2TP/IPSec vs. IPSec, er sikkerheden ret ens, men L2TP/IPSec er muligvis lidt mere ressourcekrævende og mindre hurtig på grund af den ekstra indkapsling, der tilføjer en ekstra IP/UDP-pakke og en L2TP-header.

Vil du vide mere om IPSec? Du er velkommen til at læse artiklen om det.

Så er L2TP en god VPN-protokol?

Så længe L2TP bruges sammen med IPSec, er det en ret sikker protokol – afhængigt af, hvordan du ser på Snowdens beskyldninger og påstande, dog. Det er ikke den hurtigste protokol derude på grund af dens dobbelte indkapslingsfunktion, men den er ret stabil, og den fungerer på flere operativsystemer og enheder.

I konklusion – Hvad er L2TP?

L2TP (Layer 2 Tunneling Protocol) er en VPN-tunnelprotokol, der anses for at være en forbedret version af PPTP. Da den ikke har nogen kryptering, bruges L2TP ofte sammen med IPSec. Så du vil for det meste se VPN-udbydere, der tilbyder adgang til L2TP/IPSec, ikke L2TP alene.

L2TP/IPSec er forholdsvis sikker at bruge, selvom det er værd at nævne, at der har været påstande om, at protokollen er blevet knækket eller svækket af NSA. Med hensyn til hastighed er L2TP ikke så dårlig, men du kan opleve langsommere forbindelseshastigheder på grund af protokollens dobbelte indkapslingsfunktion. Hvad angår tilgængelighed, fungerer L2TP nativt på mange Windows- og macOS-platforme, og det er også ret nemt at konfigurere på andre enheder og operativsystemer.

Overordnet set er L2TP/IPSec en anstændig VPN-protokol, men vi anbefaler at vælge en VPN-udbyder, der tilbyder et udvalg af flere VPN-protokoller ud over L2TP, hvis du vil have en virkelig sikker online-oplevelse.

“WireGuard” er et registreret varemærke tilhørende Jason A. Donenfeld.