O Google Search Engine encontra respostas às nossas perguntas, o que é útil no nosso dia-a-dia. Você pode pesquisar por seus trabalhos escolares, relatórios, apresentações e muito mais. Antes de começar o tutorial sobre o uso do Google Dorks no Teste de Penetração e Hacking Ético, vou compartilhar uma definição das consultas do Google Dork que vi no techtarget.com:

Uma consulta do Google Dork, às vezes chamada apenas de dork, é uma string de pesquisa que usa operadores de pesquisa avançada para encontrar informações que não estão prontamente disponíveis em um site.

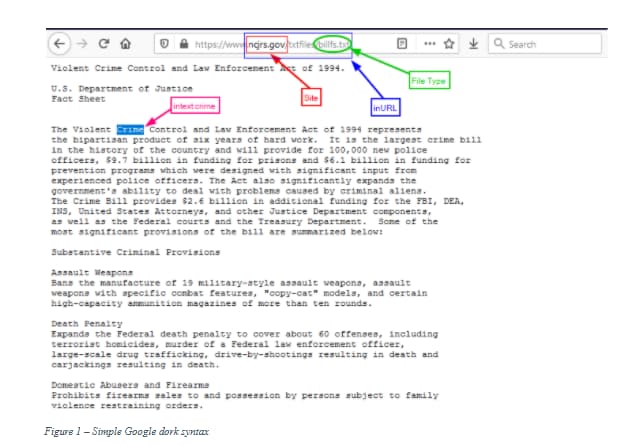

Em outras palavras, podemos usar o Google Dorks para encontrar sites vulneráveis, servidores e descobrir informações ocultas enterradas profundamente em bancos de dados on-line. Como o Google tem um algoritmo de busca e indexa a maioria dos sites, pode ser útil para um hacker encontrar vulnerabilidades em um alvo. A sintaxe básica para operadores avançados no Google é:

nome_do_operador:palavra-chave

Por exemplo, esta sintaxe operator_name:palavra-chave pode ser digitada como filetype:xls intext:username na caixa de pesquisa padrão, o que resulta em uma lista de arquivos Excel, que contém o termo ‘Username’.’

Simples Google Dorks Syntax (veja Figura 1)

site – pesquisará apenas um site específico. Exemplo: COVID19 site: who.int (Esta busca pelo termo COVID19 somente dentro do site da Organização Mundial da Saúde.

allintitle and intitle – o título da página contém o termo de busca especificado.

inurl – restringe os resultados àqueles onde a palavra-chave de busca especificada contida nas URLs.

filetype – procura por um tipo de arquivo especificado. Exemplo: filetype:PDF (este retorno apenas os tipos de arquivo PDF contêm a(s) palavra(s) chave de pesquisa.

Que dados podemos encontrar usando o Google Dorks?

- Páginas de login de minas

- Nomes de usuário e senhas

- Entidades vulneráveis

- Documentos sensíveis

- Dados governamentais/militares

- Listas de e-mail

- Detalhes da conta bancária e mais

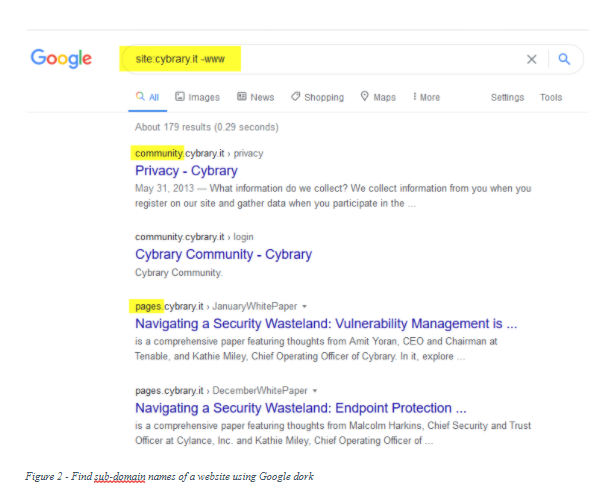

Localizar Sub-nomes de domínio

Google Dorks também pode ser usado para o mapeamento da rede. Podemos encontrar o subdomínio de um site alvo usando um simples Dork (veja a Figura 2).

Try cybrary.it para escanear, e encontramos alguns dos subdomínios usando o site mestre.

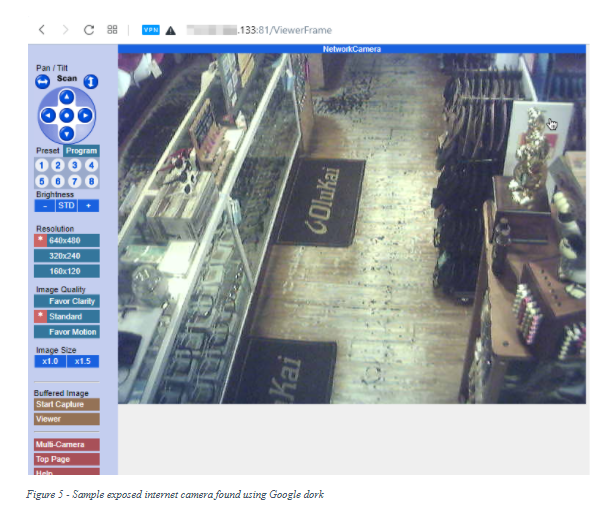

Explorar Câmeras ao Vivo

Usando o Google Dork, podemos encontrar câmeras de Internet expostas que não são restritas por endereço IP. Há muitos Google Dorks para encontrar câmeras de internet. Aqui estão dois exemplos:

intitle: “IP CAMERA Viewer” intext: “setting | Client setting” (ver Figura 4)intitle:NetworkCamera intext: “Pan / Tilt” inurl:ViewerFrame (ver Figura 5)

Adicional Google Dorks Exemplos

- Para pesquisar em sites de redes sociais, use o símbolo @ seguido de um nome de rede social; depois introduza dois pontos na sua consulta de pesquisa. Por exemplo, digite @facebook:keyword para procurar pelo termo keyword dentro do Facebook.

- Para procurar por hashtags, coloque um sinal # antes do termo de busca. Por exemplo, digite #USAelection.

- Para pesquisar por palavras desconhecidas, use o asterisco (*) para substituí-lo por uma ou mais palavras. Por exemplo, digite os dados escondidos em *.

- Use o mapa de palavras-chave: seguido pelo nome do local, e o Google mostrará os resultados baseados no mapa. Por exemplo, digite map:New York.

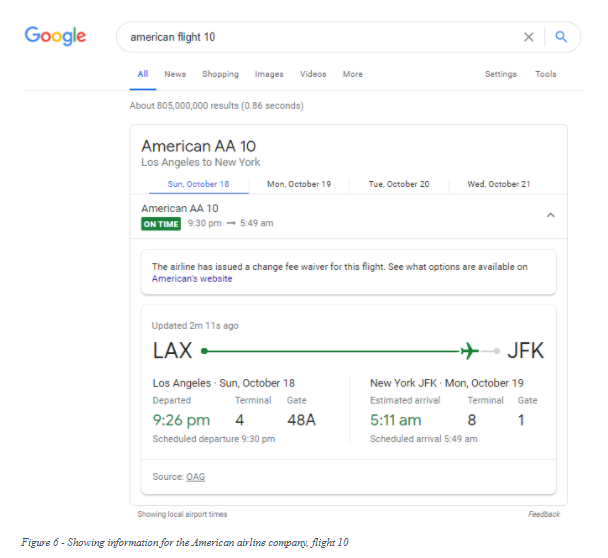

- Você pode até mesmo verificar informações de vôo usando o Google. Digite o nome da sua companhia aérea e o número do vôo na caixa de busca do Google, e ele mostrará as informações de status do vôo (veja Figura 6).

Resumo

Google é o motor de busca mais respeitável e poderoso do mundo. O Google indexa bilhões de páginas web, tornando-as acessíveis ao público, que facilmente utiliza sua interface de busca simples.

Neste artigo, mostramos o potencial do Google Dorks (também conhecido como Google hacking) para encontrar conteúdo sensível online que não podemos encontrar ao usar a interface de pesquisa simples do Google. O Google Dorks pode ser usado para restringir ou restringir – nossa pesquisa para retornar apenas resultados relevantes. Além disso, eles podem descobrir informações vazadas, serviços vulneráveis em sites e aplicativos on-line. Tenha em mente que os atores maliciosos podem usar o Google Dorks para encontrar informações confidenciais sobre qualquer entidade (por exemplo, indivíduo ou organização) para ajudá-los na execução de seus ataques.