Wyszukiwarka Google znajduje odpowiedzi na nasze pytania, co jest pomocne w codziennym życiu. Możesz wyszukać swoje zadania szkolne, raporty, prezentacje i inne. Zanim zacznę tutorial na temat używania Google Dork w testach penetracyjnych i hackingu etycznym, podzielę się definicją zapytań Google Dork, którą widziałem na techtarget.com:

Zapytanie Google Dork, czasami określane po prostu jako dork, jest ciągiem wyszukiwania, który używa zaawansowanych operatorów wyszukiwania w celu znalezienia informacji, które nie są łatwo dostępne na stronie internetowej.

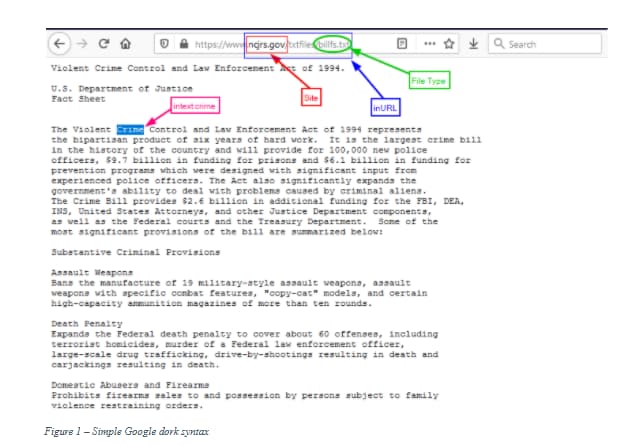

Innymi słowy, możemy użyć Google Dork do znalezienia podatnych na ataki stron internetowych, serwerów i odkryć ukryte informacje zakopane głęboko w bazach danych online. Ponieważ Google posiada algorytm wyszukiwania i indeksuje większość stron internetowych, może być użyteczny dla hakera do znalezienia podatności na atak. Podstawowa składnia zaawansowanych operatorów w Google jest następująca:

operator_name:keyword

Na przykład, składnia operator_name:keyword może być wpisana jako filetype:xls intext:username w standardowym polu wyszukiwania, co daje w wyniku listę plików Excela, które zawierają termin „Username.”

Prosta składnia Google Dorks (patrz rysunek 1)

site – przeszuka tylko określoną stronę internetową. Przykład: COVID19 site: who.int (To wyszukiwanie terminu COVID19 tylko w obrębie strony internetowej Światowej Organizacji Zdrowia.

allintitle i intitle – tytuł strony zawiera określony termin wyszukiwania.

inurl – zawęża wyniki do tych, w których w adresach URL znajduje się określone wyszukiwane słowo kluczowe.

filetype – wyszukiwanie określonego typu pliku. Przykład: filetype:PDF (zwróci tylko pliki typu PDF zawierające szukane słowo kluczowe/słowa kluczowe.

Jakie dane możemy znaleźć używając Google Dorks?

- Strony logowania administratorów

- Nazwy i hasła

- Podmioty podatne na zagrożenia

- Wrażliwe dokumenty

- Dane rządowe/wojskowe

- Listy e-mail

- Dane kont bankowych i więcej

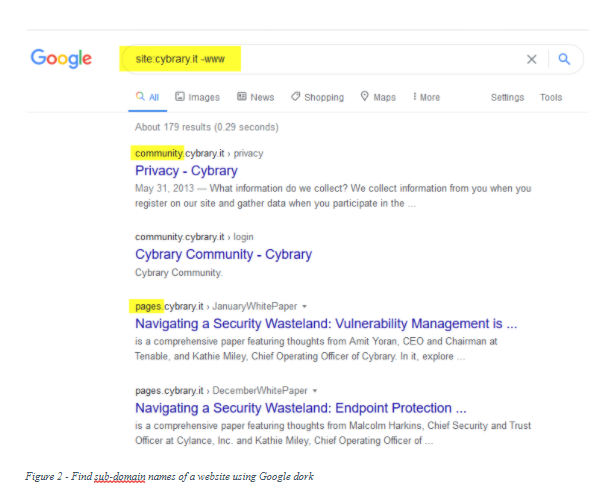

Znajdź nazwy sub-domain Names

Google Dorks może być również używany do mapowania sieci. Jesteśmy w stanie znaleźć subdomenę strony docelowej za pomocą prostego narzędzia Dork (patrz rysunek 2).

Spróbujmy cybrary.it do skanowania, a znajdziemy niektóre z subdomen używając głównej witryny.

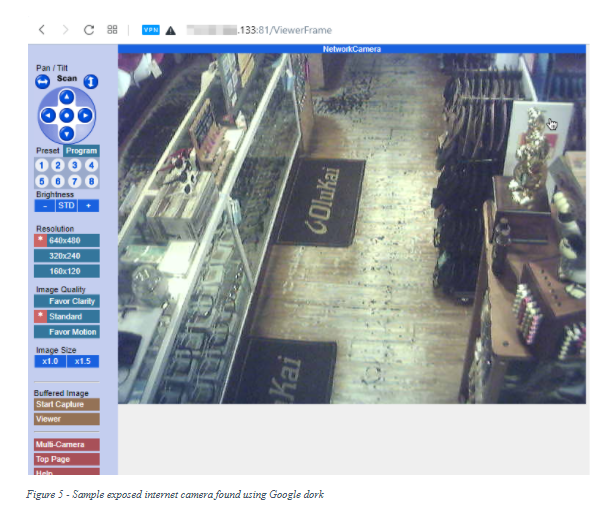

Eksploruj kamery na żywo

Używając Google Dorks, możemy znaleźć odkryte kamery internetowe, które nie są ograniczone przez adres IP. Istnieje wiele Google Dorks, aby znaleźć kamery internetowe. Oto dwa przykłady:

intitle: „IP CAMERA Viewer” intext: „setting | Client setting” (patrz Rysunek 4)intitle:NetworkCamera intext: „Pan / Tilt” inurl:ViewerFrame (patrz Rysunek 5)

Dodatkowe przykłady Google Dorks

- Aby wyszukiwać w witrynach mediów społecznościowych, użyj symbolu @, po którym następuje nazwa mediów społecznościowych; następnie wprowadź dwukropek w zapytaniu wyszukiwania. Na przykład wpisz @facebook:keyword, aby wyszukać termin słowo kluczowe w serwisie Facebook.

- Aby wyszukać hashtagi, umieść znak # przed wyszukiwanym terminem. Na przykład, wpisz #USAelection.

- Aby wyszukać nieznane słowa, użyj gwiazdki (*), aby zastąpić je jednym lub większą liczbą słów. Na przykład wpisz data hiding in *.

- Użyj słowa kluczowego mapa:, a następnie nazwy lokalizacji, a Google wyświetli wyniki oparte na mapach. Na przykład wpisz map:New York.

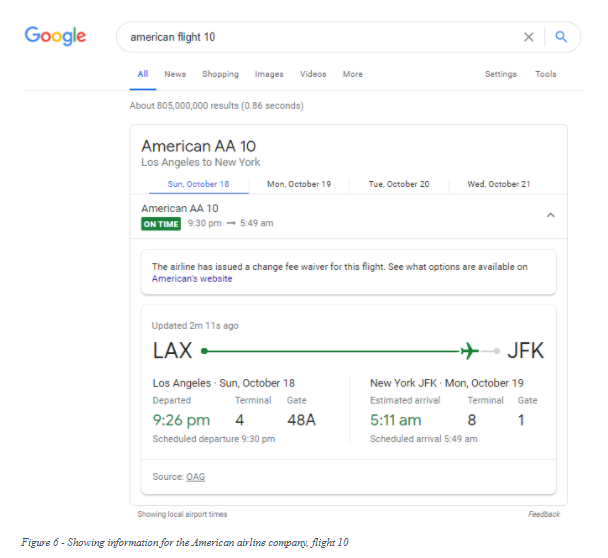

- Możesz nawet sprawdzić informacje o lotach za pomocą Google. Wpisz nazwę linii lotniczych i numer lotu w polu wyszukiwania Google, a zostaną wyświetlone informacje o statusie lotu (patrz Rysunek 6).

Podsumowanie

Google jest najbardziej renomowaną i najpotężniejszą wyszukiwarką na świecie. Google indeksuje miliardy stron internetowych, udostępniając je obywatelom, którzy z łatwością korzystają z jej prostego interfejsu wyszukiwania.

W tym artykule pokazaliśmy potencjał Google Dorks (znanego również jako Google hacking) do znajdowania wrażliwych treści online, których nie możemy znaleźć przy użyciu prostego interfejsu wyszukiwania Google. Google Dorks mogą być użyte do ograniczenia lub zawężenia naszego wyszukiwania, aby zwrócić tylko odpowiednie wyniki. Dodatkowo, mogą one odkrywać informacje, które wyciekły, podatne na ataki usługi w witrynach internetowych i aplikacjach online. Należy pamiętać, że złośliwi aktorzy mogą wykorzystać Google Dorks do znalezienia wrażliwych informacji o dowolnym podmiocie (np. osobie lub organizacji), które pomogą im w przeprowadzeniu ataku.