„Facebook Messenger virus” przewodnik usuwania

Co to jest „Facebook Messenger virus”?

„Facebook Messenger virus” został odkryty przez Ido Naor. Cyberprzestępcy wykorzystują go do rozprzestrzeniania FormBook, programu typu trojan, poprzez wysyłanie różnych plików za pośrednictwem Facebook Messenger. Jeśli pliki te zostaną otwarte, powodują instalację wspomnianego wcześniej złośliwego programu.

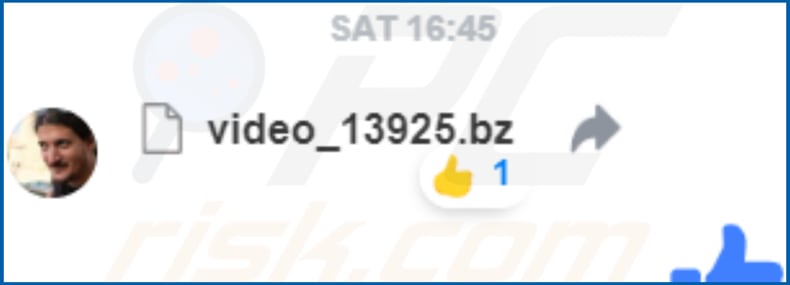

Typowo, ludzie otrzymują te pliki od swoich znajomych z Facebooka, którzy zainstalowali niechciane (złośliwe) programy, które wysyłają spam. W naszym przykładzie, plik dołączony do wiadomości Messenger to „video_13925.bz”. Archiwum to zawiera inny plik („play_75367031.mp4.com”), który może zostać rozpakowany za pomocą 7-Zip. Jeśli zostanie on otwarty, pobiera i instaluje trojana FormBook. Program ten wykrada dane osobowe. Za jego pomocą cyberprzestępcy mogą rejestrować naciśnięcia klawiszy i dane w schowku, wykonywać zrzuty ekranu, kraść zapisane hasła/loginy itd. Niektóre z wykradzionych danych mogą zawierać szczegóły bankowe. Cyberprzestępcy wykorzystują wszystkie skradzione dane do generowania przychodów. Ich ofiary zazwyczaj doświadczają problemów związanych z finansami (straty finansowe), bezpieczeństwem przeglądania stron internetowych, prywatnością i innymi kwestiami. FormBook może być również używany do powodowania pobierania i instalowania innych programów, a tym samym ofiary mogą mieć swoje komputery zainfekowane innymi złośliwymi programami, takimi jak ransomware. Jeśli komputer jest zainfekowany FormBookiem, powinien zostać natychmiast usunięty.

| Nazwa | Wirus spamowy Facebook Messenger |

| Typ zagrożenia | Trojan, Wirus wykradający hasła, Bankowe malware, Spyware. |

| Attachment(s) | Różne pliki archiwalne (np, „video_13925.bz”) |

| Nazwy wykrywania (video.exe) | Avira (TR/Autoit.oftwi), BitDefender (Trojan.GenericKD.41240919), ESET-NOD32 (wariant Win32/Autoit.OHP), Kaspersky (UDS:DangerousObject.Multi.Generic), Full List Of Detections (VirusTotal) |

| Symptoms | Trojany są zaprojektowane tak, aby ukradkiem infiltrować komputer ofiary i pozostawać bezszelestnymi. Dlatego żadne szczególne objawy nie są wyraźnie widoczne na zainfekowanym komputerze. |

| Payload | Trojan FormBook |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy online, inżynieria społeczna, cracki oprogramowania. |

| Szkody | Skradzione informacje bankowe, hasła, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie złośliwego oprogramowania (Windows) |

Aby wyeliminować możliwe infekcje złośliwym oprogramowaniem, przeskanuj swój komputer legalnym oprogramowaniem antywirusowym. Nasi badacze bezpieczeństwa zalecają użycie Malwarebytes. |

FormBook jest tylko jednym z wielu programów typu trojan. Przykłady innych podobnych złośliwych programów obejmują Adwind, TrickBot, Tefosteal i LokiBot. Trojany zazwyczaj kradną poufne, osobiste dane/informacje oraz rozprzestrzeniają inne infekcje. Posiadanie komputera zainfekowanego przez nie zazwyczaj prowadzi do poważnych problemów.

Jak „Facebook Messenger virus” zainfekował mój komputer?

W tym konkretnym przypadku, aby rozprzestrzenić FormBook, cyberprzestępcy używają Facebook Messenger. Wykorzystują konta osób, które mają zainstalowane na swoich komputerach złośliwe programy. Ich konta są wykorzystywane do rozprzestrzeniania FormBooka po prostu poprzez wysyłanie załączonych plików, które po rozpakowaniu i otwarciu powodują infekcje komputerowe. Istnieją również inne sposoby rozprzestrzeniania tych złośliwych programów. Na przykład, przy użyciu kampanii spamowych, trojanów, fałszywych narzędzi do aktualizacji oprogramowania, narzędzi do „łamania” oprogramowania i różnych podejrzanych źródeł pobierania oprogramowania. Aby nakłonić ludzi do zainstalowania niechcianych programów (lub infekcji komputerowych) poprzez kampanie spamowe, przestępcy wysyłają wiadomości e-mail zawierające złośliwe załączniki. Załączone pliki to zazwyczaj dokumenty Microsoft Office, PDF, archiwa (ZIP, RAR i inne), pliki wykonywalne, pliki JavaScript itd. Jeśli zostaną otwarte, pobierają i instalują złośliwe programy. Trojany to programy zaprojektowane w celu rozprzestrzeniania innych infekcji. Po zainstalowaniu powodują infekcje łańcuchowe. Fałszywe (nieoficjalne) narzędzia do aktualizacji oprogramowania zazwyczaj pobierają i instalują niechciane programy (malware) zamiast aktualizacji, poprawek lub wykorzystują błędy/usterki w przestarzałym oprogramowaniu. Narzędzia do „łamania” oprogramowania to programy, które pozwalają użytkownikom uniknąć płacenia za aktywację oprogramowania, jednak cyberprzestępcy często wykorzystują je do rozprzestrzeniania infekcji komputerowych. Zamiast omijać aktywację, narzędzia te często pobierają i instalują złośliwe programy. Sieci P2P (Peer-to-Peer), strony internetowe z bezpłatnym hostingiem plików, strony internetowe z freeware do pobrania, nieoficjalne strony, downloadery stron trzecich i inne podobne źródła mogą być wykorzystywane do rozprzestrzeniania złośliwego oprogramowania. Zazwyczaj, złośliwe pliki (pliki wykonywalne) są przedstawiane jako legalne. Pobierając i otwierając je, ludzie często instalują niechciane programy i powodują infekcje komputerowe.

Jak uniknąć instalacji złośliwego oprogramowania?

Bądź ostrożny w przypadku załączników lub linków internetowych otrzymanych z nieznanych, podejrzanych adresów. Jeśli temat e-maila i kontekst jest nieistotny, nie otwieraj załącznika. Do pobierania oprogramowania używaj oficjalnych i godnych zaufania źródeł. Wymienione wyżej narzędzia nie są najbezpieczniejszymi sposobami na osiągnięcie tego celu. Ważne jest, aby aktualizować zainstalowane oprogramowanie za pomocą zaimplementowanych funkcji i narzędzi dostarczanych/projektowanych przez oficjalnych twórców oprogramowania. Jeżeli zainstalowane oprogramowanie wymaga płatnej aktywacji, nie należy jej dokonywać za pomocą narzędzi do „crackingu”. Są one nielegalne i często powodują instalację złośliwych programów. Ważne jest również posiadanie zainstalowanego renomowanego oprogramowania antywirusowego i/lub antyspyware. Narzędzia te mogą wykryć i usunąć różne zagrożenia, zanim zdążą się one rozprzestrzenić lub wyrządzić jakiekolwiek szkody. Jeśli już otworzyłeś załącznik „Facebook Messenger virus”, zalecamy uruchomienie skanowania Malwarebytes for Windows, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

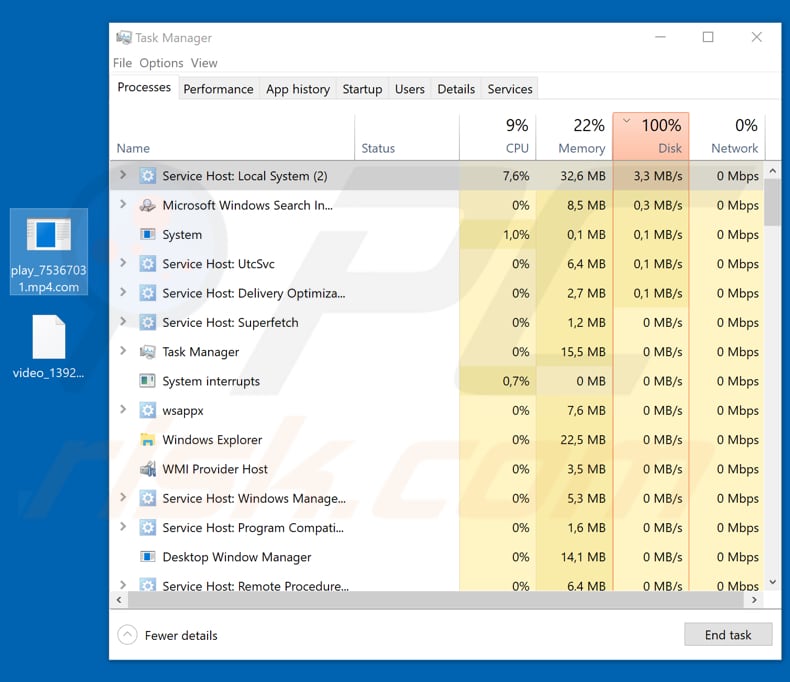

Zrzut ekranu z plikami dołączonymi do wiadomości (umieszczonymi na Pulpicie) i procesem FormBook ukrytym jako „Service Host: Local System” w Menedżerze zadań:

Natychmiastowe automatyczne usuwanie złośliwego oprogramowania:Ręczne usuwanie zagrożeń może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Malwarebytes to profesjonalne narzędzie do automatycznego usuwania złośliwego oprogramowania, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz go klikając poniższy przycisk:

▼ DOWNLOAD MalwarebytesBy pobrać dowolne oprogramowanie wymienione na tej stronie zgadzasz się z naszą Polityką Prywatności i Warunkami Użytkowania. Aby korzystać z pełnej funkcjonalności produktu, musisz zakupić licencję na Malwarebytes. Dostępna 14-dniowa bezpłatna wersja próbna.

Krótkie menu:

- Co to jest „Facebook Messenger virus”?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania FormBook.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak ręcznie usunąć malware?

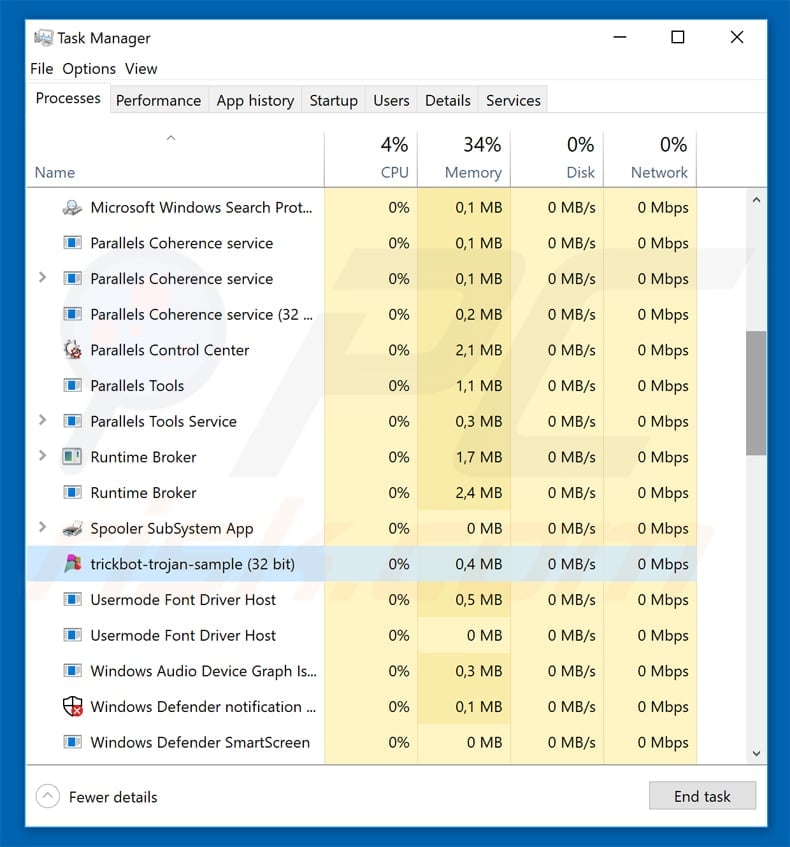

Ręczne usuwanie malware to skomplikowane zadanie – zazwyczaj najlepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to złośliwe oprogramowanie, zalecamy użycie Malwarebytes dla Windows. Jeśli chcesz usunąć złośliwe oprogramowanie ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które próbujesz usunąć. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań, i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś kontynuować te kroki:

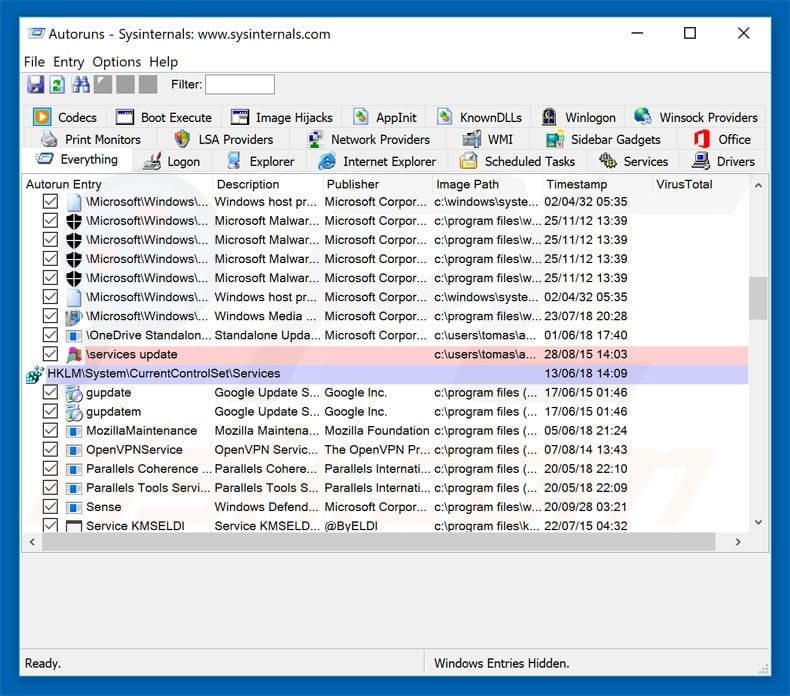

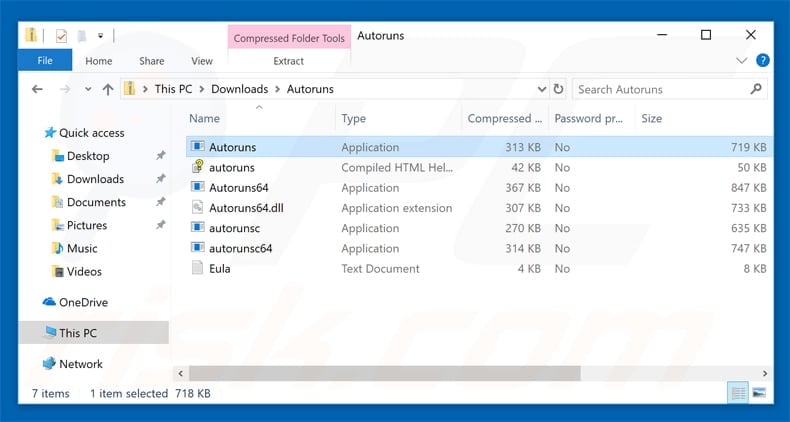

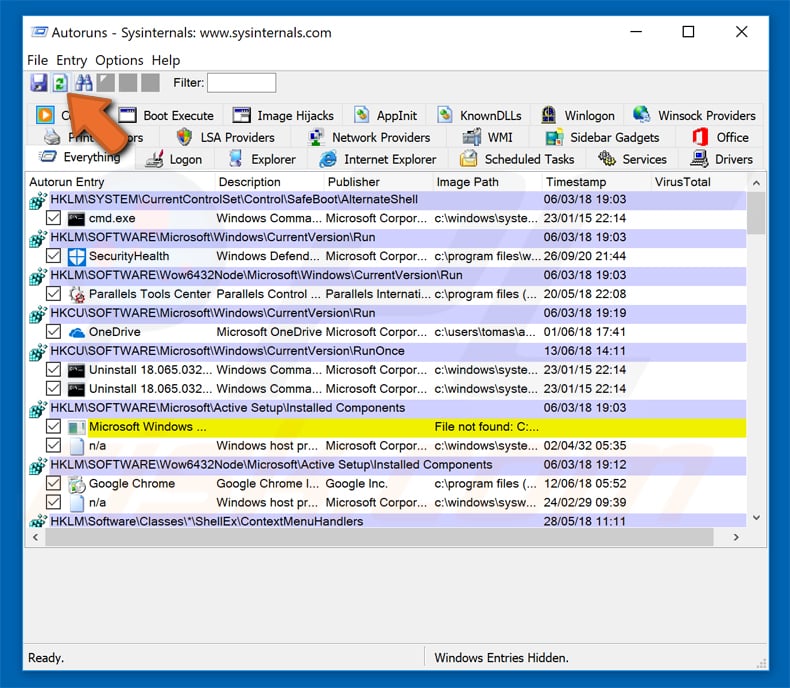

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, Rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, Rejestr i lokalizacje systemu plików:

Restart komputera w trybie bezpiecznym:

Restart komputera w trybie bezpiecznym:

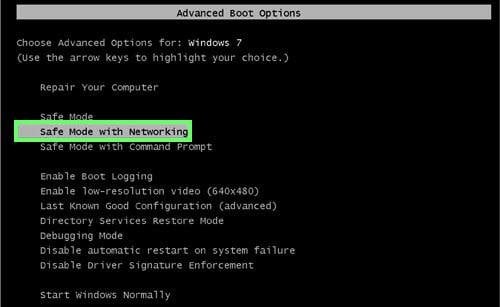

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w Trybie bezpiecznym. Kliknij przycisk Start, kliknij polecenie Wyłącz, kliknij polecenie Uruchom ponownie, kliknij przycisk OK. Podczas procesu uruchamiania komputera naciśnij wielokrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Zaawansowane opcje systemu Windows, a następnie wybierz z listy opcję Tryb bezpieczny z obsługą sieci.

Wideo pokazujące, jak uruchomić system Windows 7 w „Trybie bezpiecznym z obsługą sieci”:

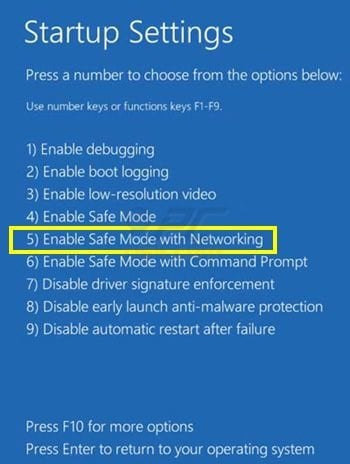

Użytkownicy systemu Windows 8: Uruchom Windows 8 to Safe Mode with Networking – Przejdź do ekranu startowego Windows 8, wpisz Advanced, w wynikach wyszukiwania wybierz Settings. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie „Ogólne ustawienia komputera” wybierz Zaawansowane uruchamianie. Kliknij przycisk „Restartuj teraz”. Twój komputer uruchomi się ponownie w „Zaawansowane opcje uruchamiania”. Kliknij przycisk „Rozwiązywanie problemów”, a następnie kliknij przycisk „Opcje zaawansowane”. Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania”. Kliknąć przycisk „Restart”. Twój komputer uruchomi się ponownie na ekranie ustawień startowych. Naciśnij klawisz F5, aby uruchomić komputer w Trybie bezpiecznym z obsługą sieci.

Wideo pokazujące, jak uruchomić system Windows 8 w „Trybie bezpiecznym z obsługą sieci”:

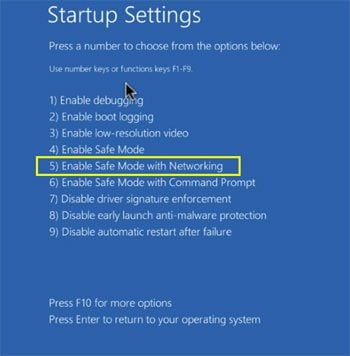

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę Zasilanie. W otwartym menu kliknij „Uruchom ponownie”, trzymając jednocześnie przycisk „Shift” na klawiaturze. W oknie „wybierz opcję” kliknij na „Rozwiązywanie problemów”, następnie wybierz „Opcje zaawansowane”. W menu opcji zaawansowanych wybieramy „Ustawienia uruchamiania” i klikamy na przycisk „Uruchom ponownie”. W kolejnym oknie należy nacisnąć klawisz „F5” na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie bezpiecznym z obsługą sieci.

Wideo pokazujące jak uruchomić Windows 10 w „Trybie bezpiecznym z obsługą sieci”:

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje” u góry i odznacz opcje „Ukryj puste lokalizacje” i „Ukryj wpisy systemu Windows”. Po tej procedurze kliknij ikonę „Odśwież”.

W aplikacji Autoruns kliknij „Opcje” u góry i odznacz opcje „Ukryj puste lokalizacje” i „Ukryj wpisy systemu Windows”. Po tej procedurze kliknij ikonę „Odśwież”.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik malware, który chcesz wyeliminować.

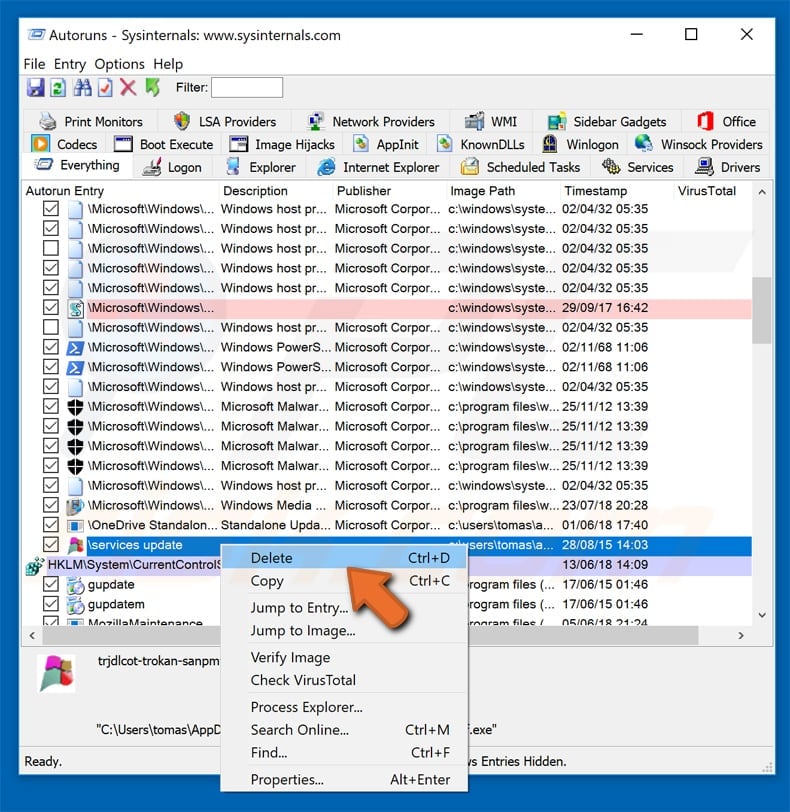

Powinieneś zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe programy ukrywają nazwy procesów pod legalnymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby nie usuwać plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy na jego nazwie i wybierz „Usuń”.

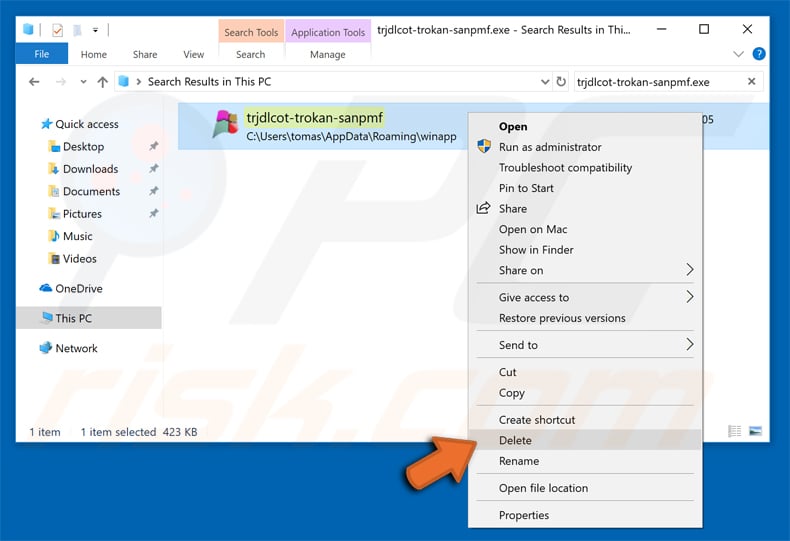

Po usunięciu złośliwego oprogramowania poprzez aplikację Autoruns (dzięki temu złośliwe oprogramowanie nie będzie uruchamiane automatycznie przy następnym starcie systemu), powinieneś wyszukać jego nazwę na komputerze. Przed przystąpieniem do wyszukiwania upewnij się, że włączona jest opcja ukrytych plików i folderów. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, pamiętaj, aby go usunąć.

Rebootuj komputer w normalnym trybie. Wykonanie tych czynności powinno spowodować usunięcie złośliwego oprogramowania z komputera. Zauważ, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Jeśli nie masz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware. Te kroki mogą nie działać z zaawansowanymi infekcjami złośliwym oprogramowaniem. Jak zawsze najlepiej jest zapobiegać infekcji niż później próbować usuwać złośliwe oprogramowanie. Aby zachować bezpieczeństwo komputera, należy instalować najnowsze aktualizacje systemu operacyjnego i używać oprogramowania antywirusowego.

Aby mieć pewność, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go programem Malwarebytes for Windows.

.