What Is L2TP?

L2TP to skrót od Layer 2 Tunneling Protocol i jest to – jak sama nazwa wskazuje – protokół tunelowania, który został zaprojektowany do obsługi połączeń VPN. Co zabawne, L2TP jest często stosowany przez dostawców usług internetowych w celu umożliwienia operacji VPN.

L2TP został po raz pierwszy opublikowany w 1999 roku. Został zaprojektowany jako następca PPTP, i został opracowany zarówno przez Microsoft jak i Cisco. Protokół ten wykorzystuje różne cechy protokołu PPTP firmy Microsoft i protokołu L2F (Layer 2 Forwarding) firmy Cisco oraz ulepsza je.

How L2TP Works – The Basics

Tunelowanie L2TP rozpoczyna się od zainicjowania połączenia między LAC (L2TP Access Concentrator) i LNS (L2TP Network Server) – dwoma punktami końcowymi protokołu – w Internecie. Gdy to zostanie osiągnięte, warstwa łącza PPP jest włączona i enkapsulowana, a następnie przenoszona przez sieć.

Połączenie PPP jest następnie inicjowane przez użytkownika końcowego (ciebie) z ISP. Gdy LAC zaakceptuje połączenie, łącze PPP zostaje ustanowione. Następnie przydzielany jest wolny slot w tunelu sieciowym, a żądanie jest przekazywane do LNS.

Na koniec, gdy połączenie jest w pełni uwierzytelnione i zaakceptowane, tworzony jest wirtualny interfejs PPP. W tym momencie ramki łącza mogą być swobodnie przepuszczane przez tunel. Ramki te są akceptowane przez LNS, który usuwa enkapsulację L2TP i przetwarza je jako zwykłe ramki.

Some Technical Details About the L2TP Protocol

- L2TP jest często sparowany z IPSec w celu zabezpieczenia ładunku danych.

- Przy połączeniu z IPSec, L2TP może używać kluczy szyfrowania do 256 bitów i algorytmu 3DES.

- L2TP działa na wielu platformach i jest natywnie obsługiwany przez systemy operacyjne Windows i macOS oraz urządzenia.

- Podwójna enkapsulacja L2TP czyni go dość bezpiecznym, ale oznacza również, że jest bardziej zasobożerny.

- L2TP normalnie używa portu TCP 1701, ale kiedy jest sparowany z IPSec, używa również portów UDP 500 (dla IKE – Internet Key Exchange), 4500 (dla NAT) i 1701 (dla ruchu L2TP).

Struktura pakietów danych L2TP jest następująca:

- Nagłówek IP

- NagłówekIPSec ESP

- NagłówekUDP

- Nagłówek L2TP

- NagłówekPPP

- PPP Payload

- NagłówekIPSec ESP

- NagłówekIPSec Authentication Trailer

Jak działa L2TP/IPSec?

Podsumowując, oto krótki przegląd tego, jak odbywa się połączenie VPN L2TP/IPSec:

- Najpierw negocjowane jest IPSec Security Association (SA – porozumienie między dwoma urządzeniami sieciowymi dotyczące atrybutów bezpieczeństwa). Zwykle odbywa się to za pomocą IKE i przez port UDP 500.

- Następnie ustalany jest proces Encapsulating Security Payload (ESP) dla trybu transportu. Odbywa się to przy użyciu protokołu IP 50. Po ustanowieniu ESP, bezpieczny kanał między podmiotami sieciowymi (klient VPN i serwer VPN, w tym przypadku) został ustanowiony. Jednak na razie nie odbywa się rzeczywiste tunelowanie.

- Tutaj do gry wchodzi L2TP – protokół negocjuje i ustanawia tunel między punktami końcowymi sieci. L2TP używa do tego celu portu TCP 1701, a sam proces negocjacji odbywa się w ramach szyfrowania IPSec.

Co to jest L2TP Passthrough?

Ponieważ połączenie L2TP ma generalnie dostęp do sieci przez router, ruch L2TP musi być w stanie przejść przez wspomniany router, aby połączenie działało. L2TP Passthrough jest zasadniczo funkcją routera, która pozwala na włączenie lub wyłączenie ruchu L2TP na nim.

Należy również wiedzieć, że – czasami – L2TP nie działa dobrze z NAT (Network Address Translation) – funkcja, która zapewnia, że wiele urządzeń podłączonych do Internetu, które korzystają z jednej sieci mogą korzystać z tego samego połączenia i adresu IP zamiast wielu. To jest, gdy L2TP Passthrough przychodzi z pomocą, ponieważ włączenie go na routerze pozwoli L2TP do pracy dobrze z NAT.

W przypadku, gdybyś chciał dowiedzieć się więcej o VPN Passthrough, mamy artykuł, który może Cię zainteresować.

How Good Is L2TP Security?

While L2TP tunneling is generally considered an improvement over PPTP, it’s very important to understand that L2TP encryption doesn’t really exist on its own – the protocol does not use any. W rezultacie, używanie tylko protokołu L2TP, gdy jesteś online nie jest mądrym posunięciem.

Dlatego L2TP jest zawsze sparowany z IPSec, który jest całkiem bezpiecznym protokołem. Może on używać potężnych szyfrów, takich jak AES, a także używa podwójnej enkapsulacji, aby jeszcze bardziej zabezpieczyć dane. Zasadniczo, ruch jest najpierw enkapsulowany jak normalne połączenie PPTP, a następnie druga enkapsulacja odbywa się dzięki uprzejmości IPSec.

Jeszcze, warto wspomnieć, że były pogłoski, że L2TP/IPSec został albo złamany lub celowo osłabiony przez NSA. Teraz, nie ma żadnych wyraźnych dowodów na te twierdzenia, choć pochodzą one od samego Edwarda Snowdena. Tak więc, to ostatecznie zależy od tego, czy chcesz wziąć jego słowo na to, czy nie. You should know that Microsoft has been the first partner of the NSA PRISM surveillance program, though.

In our personal opinion, L2TP/IPSec is a safe enough VPN protocol, but you should make sure you use a reliable, no-log VPN provider as well. Ponadto, jeśli masz do czynienia z bardzo wrażliwymi informacjami, lepiej jest po prostu użyć bardziej bezpiecznego protokołu zamiast tego lub wypróbować VPN cascading.

How Fast Is L2TP?

On its own, L2TP would be considered very fast due to its lack of encryption. Oczywiście, minusy braku zabezpieczenia połączeń są bardzo poważne i nie powinny być pomijane ze względu na szybkość.

Jak dla L2TP/IPSec, protokół VPN może oferować przyzwoite prędkości, choć zaleca się posiadanie szybkiego połączenia szerokopasmowego (gdzieś około lub ponad 100 Mbps) i dość mocnego procesora. W przeciwnym razie możesz zauważyć pewne spadki prędkości, ale nie jest to nic poważnego, co mogłoby zrujnować twoje doświadczenia online.

How Easy Is It to Set Up L2TP?

Na większości urządzeń z systemami Windows i macOS jest to tak proste, jak po prostu wejście w Ustawienia sieciowe i wykonanie kilku kroków w celu ustanowienia i skonfigurowania połączenia L2TP. To samo dotyczy protokołu L2TP/IPSec VPN – zazwyczaj wystarczy zmienić opcję lub dwie, aby wybrać szyfrowanie IPSec.

L2TP i L2TP/IPSec są dość proste do ręcznego skonfigurowania na urządzeniach bez natywnego wsparcia dla nich. Być może będziesz musiał wykonać kilka dodatkowych kroków, ale cały proces konfiguracji nie powinien zająć Ci zbyt wiele czasu ani wymagać zbyt wiele wiedzy i wysiłku.

What Is an L2TP VPN?

Like the name implies, an L2TP VPN is a VPN service that offers users access to the L2TP protocol. Please be aware that you are not very likely to find a VPN provider who only offers access to L2TP on its own. Normalnie, zobaczysz tylko dostawców, którzy oferują L2TP/IPSec, aby upewnić się, że dane i ruch użytkowników są zabezpieczone.

Idealnie, powinieneś wybrać dostawcę VPN, który oferuje dostęp do wielu protokołów VPN, chociaż. Tylko możliwość korzystania z L2TP na własną rękę jest zwykle czerwoną flagą, a sam dostęp do L2TP/IPSec nie jest zbyt zły, ale nie ma powodu, dla którego powinieneś być ograniczony tylko do niego.

Zalety i wady L2TP

Zalety

- L2TP może być sparowany z IPSec, aby zaoferować przyzwoity poziom bezpieczeństwa online.

- L2TP jest łatwo dostępny na wielu platformach Windows i macOS, ponieważ jest w nie wbudowany. Działa również na wielu innych urządzeniach i systemach operacyjnych.

- L2TP jest dość łatwy do skonfigurowania i to samo dotyczy L2TP/IPSec.

Wady

- L2TP nie ma szyfrowania sam w sobie. Musi być sparowany z IPSec dla właściwego bezpieczeństwa online.

- L2TP i L2TP/IPSec zostały rzekomo osłabione lub złamane przez NSA – jednak, to tylko według Snowdena, i nie ma twardych dowodów na poparcie tego twierdzenia.

- Dzięki podwójnej funkcji enkapsulacji, L2TP/IPSec ma tendencję do bycia nieco zasobożernym i nie bardzo szybkim.

- L2TP może być blokowany przez zapory NAT, jeśli nie jest dodatkowo skonfigurowany do ich omijania.

Need a Reliable L2TP VPN?

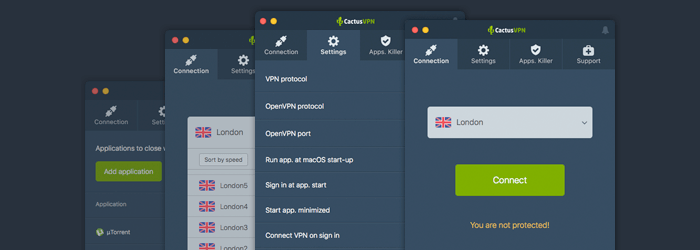

Mamy dokładnie to, czego potrzebujesz – wysokiej klasy, szybką usługę VPN, która może zaoferować Ci płynne doświadczenie online dzięki dobrze skonfigurowanemu i zoptymalizowanemu protokołowi L2TP/IPSec. Co więcej, możesz również wybrać jeden z pięciu innych protokołów VPN: OpenVPN, IKEv2/IPSec, SoftEther, PPTP, SSTP.

And yes, our L2TP/IPSec VPN protocol comes built-in with our user-friendly VPN clients, so setting up a connection is extremely easy.

Enjoy Top-Notch Security and Peace of Mind

Chcemy mieć pewność, że nigdy nie będziesz musiał martwić się o nadużycia związane z inwigilacją i paskudnymi cyberprzestępcami w Internecie, dlatego też upewniliśmy się, że (w zależności od systemu operacyjnego) będziesz używać AES-256 lub AES-128 z naszym protokołem L2TP/IPSec.

Nie tylko to, ale również przestrzegamy ścisłej polityki braku logowania w naszej firmie, co oznacza, że nigdy nie musisz się martwić, że ktoś w CactusVPN wie, co robisz online.

Specjalna oferta! Get CactusVPN for $2.7/mo!

And once you do become a CactusVPN customer, we will still have your back with a 30-day money-back guarantee.

Save 72% Now

L2TP vs. Other VPN Protocols

For all intents and purposes, we’ll be comparing L2TP/IPSec to other VPN protocols in this section. L2TP sam w sobie oferuje 0 bezpieczeństwa, dlatego też prawie wszyscy dostawcy VPN oferują go wraz z IPSec. Tak więc, gdy zwykle widzisz dostawcę VPN mówiącego o protokole L2TP i mówiącego, że oferuje dostęp do niego, w rzeczywistości odnoszą się oni do L2TP/IPSec.

L2TP vs. PPTP

Na początek, L2TP oferuje lepsze bezpieczeństwo niż PPTP (Point-to-Point Tunneling Protocol) dzięki IPSec. Co więcej, w porównaniu do 128-bitowego szyfrowania PPTP, L2TP oferuje wsparcie dla 256-bitowego szyfrowania. Ponadto, L2TP może używać bardzo bezpiecznych szyfrów takich jak AES (szyfrowanie klasy wojskowej), podczas gdy PPTP utknął z MPPE, który nie jest tak bezpieczny w użyciu.

W zakresie prędkości, PPTP ma tendencję do bycia znacznie szybszym niż L2TP, ale przegrywa z protokołem L2TP, jeśli chodzi o stabilność, ponieważ PPTP jest bardzo łatwy do zablokowania przez zapory. Ponieważ L2TP działa przez UDP, jest bardziej nieuchwytny. Ponadto, dostawca VPN może jeszcze bardziej podrasować protokół, aby upewnić się, że nie jest on blokowany przez zapory NAT.

Na koniec, jest jeszcze fakt, że PPTP został opracowany wyłącznie przez Microsoft (firmę, która jest znana z przecieków wrażliwych danych do NSA), podczas gdy L2TP został opracowany przez Microsoft współpracujący z Cisco. Z tego powodu, niektórzy użytkownicy uważają L2TP za bardziej bezpieczny i godny zaufania. Ponadto wiadomo, że PPTP został złamany przez NSA, podczas gdy L2TP został tylko rzekomo złamany przez NSA (nie zostało to jeszcze udowodnione).

Podsumowując, powinieneś wiedzieć, że L2TP jest uważany za ulepszoną wersję PPTP, więc powinieneś zawsze wybierać go zamiast tego protokołu.

W przypadku, gdybyś chciał przeczytać więcej o protokole PPTP VPN, zapoznaj się z tym artykułem.

L2TP vs. IKEv2

Warto wspomnieć, że IKEv2 jest protokołem tunelowania, który jest oparty na IPSec, więc często zobaczysz dostawców VPN mówiących o IKEv2/IPSec, gdy odnoszą się do IKEv2. Tak więc, zazwyczaj można cieszyć się tym samym poziomem bezpieczeństwa z IKEv2, że masz z L2TP – jedyną dużą różnicą jest to, że nie ma żadnych pogłosek od Snowdena, że IKEv2 został osłabiony przez NSA.

Poza tym, IKEv2 jest o wiele bardziej niezawodny niż L2TP, jeśli chodzi o stabilność, a to wszystko dzięki jego Mobility and Multihoming protokołu (MOBIKE), który pozwala protokół oprzeć się zmianom sieci. Zasadniczo, z IKEv2, możesz swobodnie przełączać się z połączenia WiFi na plan danych bez konieczności martwienia się o awarię połączenia VPN. IKEv2 może również automatycznie wznowić pracę po nagłym przerwaniu połączenia VPN (jak np. przerwa w dostawie prądu).

While IKEv2 został również opracowany przez Microsoft wraz z Cisco, innym powodem, dla którego wiele osób woli go od protokołu L2TP, jest fakt, że istnieją wersje IKEv2 o otwartym kodzie źródłowym, dzięki czemu jest on bardziej godny zaufania.

Jeśli wolisz dowiedzieć się więcej o IKEv2, proszę sprawdzić ten artykuł.

L2TP vs. OpenVPN

Oba protokoły oferują przyzwoity poziom bezpieczeństwa, ale OpenVPN jest uważany za lepszy wybór, ponieważ jest open-source, używa SSL 3.0 i może być skonfigurowany do zaoferowania dodatkowej ochrony. Minusem całego tego dodatkowego bezpieczeństwa jest niższa prędkość połączenia. OpenVPN jest zwykle wolniejszy niż L2TP, chociaż wyniki mogą być nieco inne, jeśli używasz OpenVPN na UDP.

Jednakże, jeśli chodzi o stabilność, L2TP zajmuje tylne siedzenie z powodu użycia ograniczonych portów. Mówiąc prościej, protokół ten może być blokowany przez zapory NAT – chyba, że jest odpowiednio skonfigurowany (co może być dodatkowym kłopotem, jeśli nie jesteś wystarczająco doświadczony). OpenVPN, z drugiej strony, może korzystać z dowolnego portu – włączając w to port 443, zarezerwowany dla ruchu HTTPS. Oznacza to, że bardzo trudno jest jakiemukolwiek ISP lub administratorowi sieci zablokować OpenVPN za pomocą firewalla.

Jeśli chodzi o dostępność i konfigurację, OpenVPN działa na wielu platformach, ale nie jest na nich dostępny natywnie, tak jak L2TP. W rezultacie, skonfigurowanie połączenia OpenVPN na Twoim urządzeniu zajmie Ci zazwyczaj znacznie więcej czasu niż połączenie L2TP. Na szczęście, jeśli używasz VPN, który oferuje połączenia OpenVPN, nie musisz robić wiele, ponieważ wszystko jest już skonfigurowane dla Ciebie.

Want to find out more about OpenVPN? Podążaj za tym linkiem.

L2TP vs. SSTP

Podobnie jak OpenVPN, SSTP (Secure Socket Tunneling Protocol) używa SSL 3.0 i może używać portu 443. Jest więc bardziej bezpieczny niż L2TP, a także trudniejszy do zablokowania przez firewall. SSTP jest rozwijany tylko przez Microsoft, więc – w tym względzie – L2TP może być nieco bardziej godny zaufania, ponieważ Cisco było zaangażowane w proces jego rozwoju.

W odniesieniu do prędkości, SSTP jest często uważany za szybszy niż L2TP, ponieważ nie ma podwójnej enkapsulacji. Ale jeśli chodzi o kompatybilność międzyplatformową, L2TP wypada lepiej, ponieważ SSTP jest wbudowany tylko w systemy operacyjne Windows, a można go również skonfigurować na:

- Routerach

- Android

- Linux

L2TP, z drugiej strony, jest dostępny na wielu innych platformach, a także jest wbudowany w większość z nich. Tak więc, konfiguracja protokołu VPN jest również łatwiejsza.

Ogółem, jeśli miałbyś wybierać między SSTP i L2TP, lepiej wybrać SSTP.

Jeśli chciałbyś dowiedzieć się więcej o tym protokole, kliknij ten link.

L2TP vs. WireGuard®

Oba protokoły WireGuard i L2TP/IPSec oferują przyzwoity poziom bezpieczeństwa, ale WireGuard używa nowszych algorytmów, które nie mogą być modyfikowane (użytkownicy nie mogą wprowadzać zmian, które mogłyby przypadkowo narazić dane na ryzyko). Ponadto, WireGuard jest open-source, co czyni go bardziej przejrzystym i łatwiejszym do skontrolowania.

Nie napotkaliśmy problemów ze stabilnością żadnego z tych protokołów. Mimo to, administratorowi sieci łatwiej jest zablokować L2TP/IPSec, ponieważ używa on tylko trzech portów (UDP 500, UDP 4500 i ESP IP Protocol 50). Jeśli używasz L2TP samodzielnie, używa on tylko jednego portu – UDP 1701. WireGuard, z drugiej strony, używa mnóstwa portów UDP.

WireGuard jest zdecydowanie szybszy niż L2TP/IPSec. Ten ostatni enkapsuluje twoje dane dwukrotnie, zużywając więcej zasobów.

Możesz używać obu protokołów na większości systemów operacyjnych.

Powinieneś być bezpieczny z każdym z tych protokołów, ale zalecamy trzymanie się WireGuard, gdy jest to możliwe. Jest on po prostu szybszy i lepszy dla twojej prywatności.

Jeśli chcesz dowiedzieć się więcej o Wireguard, kliknij ten link.

L2TP vs. SoftEther

Jak L2TP, SoftEther może również używać 256-bitowego klucza szyfrowania i szyfru tak silnego jak AES. Jednak SoftEther idzie o krok dalej – jest także open-source, używa SSL 3.0 i jest bardzo stabilny. W rzeczywistości, SoftEther jest często uważany za dobrą alternatywę dla OpenVPN.

Co więcej, oto bardzo interesująca rzecz dotycząca SoftEther – jest to zarówno protokół jak i serwer VPN. Serwer VPN może obsługiwać protokół L2TP/IPSec, a także wiele innych:

- IPSec

- OpenVPN

- SSTP

- SoftEther

Takich rzeczy nie dostaniesz z serwerem L2TP VPN.

W kwestii szybkości, lepiej wybrać SoftEther. Pomimo wysokiego poziomu bezpieczeństwa, protokół ten okazuje się być również bardzo szybki. Według jego twórców, ma to związek z faktem, że SoftEther został zaprogramowany z myślą o dużej przepustowości, podczas gdy protokół taki jak L2TP oparty na PPP został zbudowany z myślą o wąskopasmowych liniach telefonicznych.

L2TP wydaje się błyszczeć, jeśli chodzi o proces konfiguracji. SoftEther działa na prawie tylu platformach co L2TP, ale jest trudniejszy do skonfigurowania. Ponieważ jest to rozwiązanie oparte na oprogramowaniu, będziesz musiał również pobrać i zainstalować oprogramowanie SoftEther na swoim urządzeniu – tak, nawet jeśli korzystasz z dostawcy VPN, który oferuje protokół SoftEther.

W przypadku, gdy jesteś zainteresowany przeczytaniem więcej o SoftEther, mamy już artykuł na ten temat.

L2TP vs. IPSec

Oszczędzamy to porównanie na koniec, ponieważ jest ono nieco niezwykłe. Mimo to, ponieważ istnieją dostawcy VPN, którzy oferują dostęp tylko do IPSec jako protokołu, pomyśleliśmy, że niektórzy z Was mogą być zainteresowani zobaczeniem, jak L2TP porównuje się z nim samodzielnie.

Na początek, IPSec oferuje bezpieczeństwo online w porównaniu do L2TP, który nie zapewnia żadnego szyfrowania na własną rękę. Ponadto, IPSec jest znacznie trudniejszy do zablokowania przez firewall niż L2TP, ponieważ jest w stanie szyfrować dane bez żadnej aplikacji końcowej będącej tego świadomą.

Z drugiej strony, L2TP może transportować protokoły inne niż IP, podczas gdy IPSec nie może tego zrobić.

W kategoriach L2TP/IPSec vs. IPSec, bezpieczeństwo jest całkiem podobne, ale L2TP/IPSec może być nieco bardziej zasobożerny i mniej szybki z powodu dodatkowej enkapsulacji, która dodaje dodatkowy pakiet IP/UDP i nagłówek L2TP.

Chcesz dowiedzieć się więcej o IPSec? Feel free to check out article on it.

So Then, Is L2TP a Good VPN Protocol?

As long as L2TP is used with IPSec, it makes for a pretty secure protocol – depending on how you view Snowden’s accusations and claims, though. Nie jest to najszybszy protokół ze względu na podwójną enkapsulację, ale jest raczej stabilny i działa na wielu systemach operacyjnych i urządzeniach.

In Conclusion – What Is L2TP?

L2TP (Layer 2 Tunneling Protocol) jest protokołem tunelowania VPN, który jest uważany za ulepszoną wersję PPTP. Ponieważ nie posiada on szyfrowania, L2TP jest często używany obok IPSec. So, you’ll mostly see VPN providers offering access to L2TP/IPSec, not L2TP on its own.

L2TP/IPSec is fairly safe to use, though it’s worth mentioning that there have been claims the protocol was cracked or weakened by the NSA. Pod względem prędkości, L2TP nie jest zbyt zły, ale możesz doświadczyć wolniejszych prędkości połączenia ze względu na funkcję podwójnej enkapsulacji protokołu. Jeśli chodzi o dostępność, L2TP działa natywnie na wielu platformach Windows i macOS, a także jest dość łatwy do skonfigurowania na innych urządzeniach i systemach operacyjnych.

Ogółem, L2TP/IPSec jest przyzwoitym protokołem VPN, ale zalecamy wybór dostawcy VPN, który oferuje wybór wielu protokołów VPN poza L2TP, jeśli chcesz naprawdę bezpiecznego doświadczenia online.

„WireGuard” jest zarejestrowanym znakiem towarowym Jasona A. Donenfelda.

.