Qu’est-ce que le L2TP ?

L2TP est l’acronyme de Layer 2 Tunneling Protocol, et c’est – comme son nom l’indique – un protocole de tunneling qui a été conçu pour prendre en charge les connexions VPN. De manière assez amusante, L2TP est souvent employé par les FAI pour permettre les opérations VPN.

L2TP a été publié pour la première fois en 1999. Il a été conçu comme une sorte de successeur du PPTP, et il a été développé à la fois par Microsoft et Cisco. Le protocole reprend diverses caractéristiques du PPTP de Microsoft et du protocole L2F (Layer 2 Forwarding) de Cisco, et les améliore.

Comment fonctionne le L2TP – Les bases

Le tunnelage L2TP commence par initier une connexion entre le LAC (L2TP Access Concentrator) et le LNS (L2TP Network Server) – les deux points d’extrémité du protocole – sur Internet. Une fois cela réalisé, une couche de liaison PPP est activée et encapsulée, puis elle est transportée sur le web.

La connexion PPP est ensuite initiée par l’utilisateur final (vous) avec le FAI. Une fois que le LAC accepte la connexion, la liaison PPP est établie. Ensuite, un emplacement libre dans le tunnel du réseau est attribué, et la demande est alors transmise au LNS.

Enfin, une fois que la connexion est entièrement authentifiée et acceptée, une interface PPP virtuelle est créée. A ce moment, les trames de liaison peuvent librement passer dans le tunnel. Les trames sont acceptées par le LNS, qui supprime alors l’encapsulation L2TP et procède à leur traitement comme des trames ordinaires.

Quelques détails techniques sur le protocole L2TP

- L2TP est souvent jumelé avec IPSec afin de sécuriser la charge utile des données.

- Lorsqu’il est couplé à IPSec, L2TP peut utiliser des clés de chiffrement allant jusqu’à 256 bits et l’algorithme 3DES.

- L2TP fonctionne sur plusieurs plateformes, et est nativement pris en charge par les systèmes d’exploitation et les appareils Windows et macOS.

- La fonction de double encapsulation de L2TP le rend plutôt sûr, mais cela signifie également qu’il est plus gourmand en ressources.

- L2TP utilise normalement le port TCP 1701, mais lorsqu’il est couplé à IPSec, il utilise également les ports UDP 500 (pour IKE – Internet Key Exchange), 4500 (pour NAT) et 1701 (pour le trafic L2TP).

La structure des paquets de données L2TP est la suivante :

- En-tête IP

- En-tête ESP IPSec

- En-tête UDP

- En-tête L2TP

- En-tête PPP

- Charge utile PPP

- En-tête ESP IPSec

- En-tête d’authentification IPSec

Comment fonctionne L2TP/IPSec ?

En gros, voici un aperçu rapide de la façon dont se déroule une connexion VPN L2TP/IPSec :

- L’association de sécurité IPSec (SA – un accord entre deux périphériques réseau sur les attributs de sécurité) est d’abord négociée. Cela se fait normalement par IKE et sur le port UDP 500.

- Puis, le processus d’encapsulation de la charge utile de sécurité (ESP) est établi pour le mode de transport. Ceci est fait en utilisant le protocole IP 50. Une fois que l’ESP est établi, un canal sécurisé entre les entités du réseau (client VPN et serveur VPN, dans ce cas) a été mis en place. Cependant, pour le moment, aucun tunnelage réel n’a lieu.

- C’est là que L2TP entre en jeu – le protocole négocie et établit un tunnel entre les points d’extrémité du réseau. L2TP utilise le port TCP 1701 pour cela, et le processus de négociation réel a lieu au sein du cryptage IPSec.

Qu’est-ce que le L2TP Passthrough ?

Puisqu’une connexion L2TP doit généralement accéder au web par le biais d’un routeur, le trafic L2TP devra pouvoir passer par ledit routeur pour que la connexion fonctionne. L2TP Passthrough est essentiellement une fonctionnalité du routeur qui vous permet d’activer ou de désactiver le trafic L2TP sur celui-ci.

Vous devez également savoir que – parfois – L2TP ne fonctionne pas bien avec NAT (Network Address Translation) – une fonctionnalité qui garantit que plusieurs appareils connectés à Internet qui utilisent un seul réseau peuvent utiliser la même connexion et adresse IP au lieu de plusieurs. C’est à ce moment-là que le L2TP Passthrough s’avère pratique puisque son activation sur votre routeur permettra au L2TP de bien fonctionner avec la NAT.

Au cas où vous voudriez en savoir plus sur le VPN Passthrough, nous avons un article qui pourrait vous intéresser.

Quelle est la qualité de la sécurité du L2TP ?

Bien que le tunnelage L2TP soit généralement considéré comme une amélioration par rapport au PPTP, il est très important de comprendre que le cryptage L2TP n’existe pas vraiment en soi – le protocole n’en utilise pas. Par conséquent, utiliser uniquement le protocole L2TP lorsque vous êtes en ligne n’est pas une décision intelligente.

C’est pourquoi le L2TP est toujours associé à IPSec, qui est un protocole assez sûr. Il peut utiliser des ciphers de chiffrement puissants comme AES, et il utilise également une double encapsulation pour sécuriser davantage vos données. Fondamentalement, le trafic est d’abord encapsulé comme une connexion PPTP normale, puis une deuxième encapsulation a lieu grâce à IPSec.

Pour autant, il convient de mentionner qu’il y a eu des rumeurs selon lesquelles L2TP/IPSec a été soit craqué, soit intentionnellement affaibli par la NSA. Il n’y a pas de preuve évidente de ces affirmations, bien qu’elles proviennent d’Edward Snowden lui-même. C’est donc à vous de décider si vous voulez ou non le croire sur parole. Vous devez savoir que Microsoft a été le premier partenaire du programme de surveillance PRISM de la NSA, cependant.

À notre avis personnel, L2TP/IPSec est un protocole VPN assez sûr, mais vous devez vous assurer que vous utilisez un fournisseur VPN fiable et sans logs également. En outre, si vous traitez des informations très sensibles, il est préférable de simplement utiliser un protocole plus sécurisé à la place ou d’essayer la cascade VPN.

Combien rapide est L2TP?

En soi, L2TP serait considéré comme très rapide en raison de son absence de cryptage. Bien sûr, l’inconvénient de ne pas avoir vos connexions sécurisées est très sérieux, et ne devrait pas être négligé au nom de la vitesse.

Comme pour L2TP/IPSec, le protocole VPN peut offrir des vitesses décentes, bien qu’il soit recommandé d’avoir une connexion haut débit rapide (quelque part autour ou au-dessus de 100 Mbps) et un CPU assez puissant. Sinon, vous pourriez voir quelques baisses de vitesse, mais rien de trop grave qui ruinerait votre expérience en ligne.

Combien il est facile de configurer le L2TP?

Sur la plupart des appareils Windows et macOS, il suffit d’aller dans vos paramètres réseau et de suivre quelques étapes pour établir et configurer la connexion L2TP. La même chose vaut pour le protocole VPN L2TP/IPSec – généralement, vous pourriez juste avoir à changer une option ou deux pour sélectionner le cryptage IPSec.

L2TP et L2TP/IPSec sont assez simples à configurer manuellement sur les appareils qui n’ont pas de support natif pour eux aussi. Vous devrez peut-être suivre quelques étapes supplémentaires, mais l’ensemble du processus de configuration ne devrait pas vous prendre trop de temps ou nécessiter trop de connaissances et d’efforts.

Qu’est-ce qu’un VPN L2TP ?

Comme son nom l’indique, un VPN L2TP est un service VPN qui offre aux utilisateurs un accès au protocole L2TP. Sachez que vous n’avez pas beaucoup de chances de trouver un fournisseur de VPN qui offre uniquement l’accès au L2TP seul. Normalement, vous ne verrez que des fournisseurs qui offrent L2TP/IPSec pour s’assurer que les données et le trafic des utilisateurs sont sécurisés.

Enfin, vous devriez choisir un fournisseur VPN qui offre l’accès à plusieurs protocoles VPN, cependant. Le fait de ne pouvoir utiliser que le L2TP seul est généralement un drapeau rouge, et le fait de n’avoir accès qu’au L2TP/IPSec n’est pas trop mal, mais il n’y a aucune raison pour que vous vous limitiez uniquement à ce protocole.

Avantages et inconvénients du L2TP

Avantages

- L2TP peut être jumelé avec IPSec pour offrir un niveau décent de sécurité en ligne.

- L2TP est facilement disponible sur de nombreuses plateformes Windows et macOS puisqu’il y est intégré. Il fonctionne également sur de nombreux autres appareils et systèmes d’exploitation aussi.

- L2TP est assez facile à configurer, et il en va de même pour L2TP/IPSec.

Inconvénients

- L2TP n’a pas de chiffrement en soi. Il doit être jumelé avec IPSec pour une sécurité en ligne appropriée.

- L2TP et L2TP/IPSec ont été prétendument affaiblis ou craqués par la NSA – cependant, c’est seulement selon Snowden, et il n’y a pas de preuve solide pour soutenir cette affirmation.

- En raison de sa fonction de double encapsulation, L2TP/IPSec a tendance à être un peu gourmand en ressources et pas extrêmement rapide.

- L2TP peut être bloqué par les pare-feu NAT s’il n’est pas davantage configuré pour les contourner.

Besoin d’un VPN L2TP fiable ?

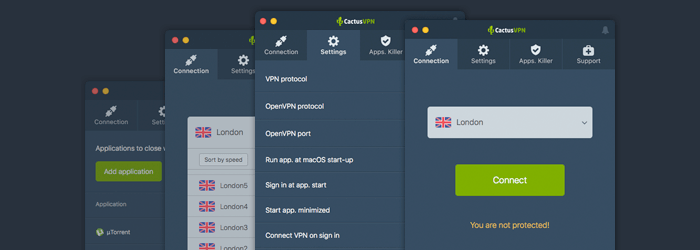

Nous avons exactement ce dont vous avez besoin – un service VPN haut de gamme et à grande vitesse qui peut vous offrir une expérience en ligne fluide avec un protocole L2TP/IPSec bien configuré et optimisé. De plus, vous pouvez également choisir parmi cinq autres protocoles VPN : OpenVPN, IKEv2/IPSec, SoftEther, PPTP, SSTP.

Et oui, notre protocole VPN L2TP/IPSec est intégré à nos clients VPN conviviaux, de sorte que la configuration d’une connexion est extrêmement facile.

Profitez d’une sécurité de premier ordre et d’une tranquillité d’esprit

Nous voulons nous assurer que vous n’aurez jamais à vous soucier de la surveillance abusive et des méchants cybercriminels sur Internet, c’est pourquoi nous nous sommes assurés que vous utiliserez (selon votre système d’exploitation) soit AES-256, soit AES-128 avec notre protocole L2TP/IPSec.

Non seulement cela, mais nous suivons également une politique stricte de non-logging dans notre entreprise, ce qui signifie que vous n’avez jamais besoin de vous inquiéter que quelqu’un chez CactusVPN sache ce que vous faites en ligne.

Special Deal ! Obtenez CactusVPN pour 2,7 $/mois !

Et une fois que vous serez client de CactusVPN, nous assurerons toujours vos arrières avec une garantie de remboursement de 30 jours.

Economisez 72% maintenant

L2TP contre les autres protocoles VPN

À toutes fins utiles, nous allons comparer L2TP/IPSec aux autres protocoles VPN dans cette section. L2TP en soi offre 0 sécurité, c’est pourquoi à peu près tous les fournisseurs de VPN le proposent aux côtés d’IPSec. Ainsi, lorsque vous voyez normalement un fournisseur de VPN parler du protocole L2TP et dire qu’il offre un accès à celui-ci, il fait en fait référence à L2TP/IPSec.

L2TP vs PPTP

Pour commencer, L2TP offre une sécurité supérieure à celle du PPTP (Point-to-Point Tunneling Protocol) grâce à IPSec. De plus, par rapport au cryptage de 128 bits du PPTP, le L2TP prend en charge le cryptage de 256 bits. De plus, L2TP peut utiliser des chiffres extrêmement sûrs comme AES (cryptage de niveau militaire), tandis que PPTP est coincé avec MPPE qui n’est pas aussi sûr à utiliser.

En termes de vitesse, PPTP a tendance à être beaucoup plus rapide que L2TP, mais il perd au protocole L2TP quand il s’agit de stabilité puisque PPTP est très facile à bloquer avec les pare-feu. Comme le L2TP fonctionne sur UDP, il est plus insaisissable. De plus, un fournisseur de VPN peut modifier le protocole encore plus pour s’assurer qu’il n’est pas bloqué par les pare-feu NAT.

Enfin, il y a aussi le fait que le PPTP a été uniquement développé par Microsoft (une entreprise connue pour ses fuites de données sensibles vers la NSA), alors que le L2TP a été développé par Microsoft en collaboration avec Cisco. Pour cette raison, certains utilisateurs considèrent que le L2TP est plus sûr et plus fiable. En outre, le PPTP est connu pour avoir été craqué par la NSA, tandis que le L2TP n’a été que prétendument craqué par la NSA (pas encore prouvé).

En somme, vous devez savoir que le L2TP est considéré comme la version améliorée du PPTP, donc vous devriez toujours le choisir par rapport à ce protocole.

Au cas où vous voudriez en savoir plus sur le protocole VPN PPTP, n’hésitez pas à consulter cet article.

L2TP vs. IKEv2

Il est utile de mentionner que IKEv2 est un protocole de tunneling qui est basé sur IPSec, donc vous verrez souvent les fournisseurs de VPN parler de IKEv2/IPSec quand ils font référence à IKEv2. Ainsi, vous bénéficiez normalement du même niveau de sécurité avec IKEv2 qu’avec L2TP – la seule grande différence étant qu’il n’y a pas de rumeurs de Snowden selon lesquelles IKEv2 aurait été affaibli par la NSA.

En plus de cela, IKEv2 est bien plus fiable que L2TP en matière de stabilité, et ce grâce à son protocole de mobilité et de multihébergement (MOBIKE) qui permet au protocole de résister aux changements de réseau. En fait, avec IKEv2, vous pouvez passer librement d’une connexion WiFi à votre plan de données sans avoir à vous soucier de la défaillance de la connexion VPN. IKEv2 peut également reprendre automatiquement le travail après une interruption soudaine de votre connexion VPN (comme une panne de courant, par exemple).

Bien que IKEv2 ait également été développé par Microsoft en collaboration avec Cisco, une autre raison pour laquelle de nombreuses personnes le préfèrent au protocole L2TP est qu’il existe des versions open-source de IKEv2, ce qui le rend plus fiable.

Si vous préférez en savoir plus sur IKEv2, consultez cet article.

L2TP vs. OpenVPN

Les deux protocoles offrent un niveau de sécurité décent, mais OpenVPN est considéré comme le choix supérieur car il est open-source, il utilise SSL 3.0 et peut être configuré pour offrir une protection supplémentaire. L’inconvénient de toute cette sécurité supplémentaire est la baisse des vitesses de connexion. OpenVPN est normalement plus lent que L2TP, bien que les résultats puissent être un peu différents si vous utilisez OpenVPN sur UDP.

Cependant, lorsqu’il s’agit de stabilité, L2TP prend du retard en raison de son utilisation de ports limités. En termes simples, le protocole peut être bloqué par les pare-feu NAT – à moins qu’il ne soit correctement configuré (ce qui peut être un tracas supplémentaire si vous n’êtes pas assez expérimenté). OpenVPN, quant à lui, peut essentiellement utiliser tous les ports qu’il souhaite – y compris le port 443, le port réservé au trafic HTTPS. Cela signifie qu’il est très difficile pour tout FAI ou administrateur réseau de bloquer OpenVPN avec un pare-feu.

En ce qui concerne la disponibilité et la configuration, OpenVPN fonctionne effectivement sur de nombreuses plateformes, mais il n’est pas exactement disponible en natif sur celles-ci comme l’est L2TP. Par conséquent, il vous faudra généralement beaucoup plus de temps pour configurer une connexion OpenVPN sur votre appareil qu’une connexion L2TP. Heureusement, si vous utilisez un VPN qui propose des connexions OpenVPN, vous n’avez pas besoin de faire grand-chose puisque tout est déjà configuré pour vous.

Vous voulez en savoir plus sur OpenVPN ? Suivez ce lien alors.

L2TP vs. SSTP

Comme OpenVPN, SSTP (Secure Socket Tunneling Protocol) utilise SSL 3.0 et peut utiliser le port 443. Il est donc plus sécurisé que le L2TP, et il est également plus difficile à bloquer avec un pare-feu. Le SSTP est développé uniquement par Microsoft, donc – à cet égard – le L2TP pourrait être un peu plus digne de confiance car Cisco a été impliqué dans son processus de développement.

En ce qui concerne la vitesse, le SSTP est souvent considéré comme plus rapide que le L2TP car aucune double encapsulation n’a lieu. Mais en ce qui concerne la compatibilité multiplateforme, le L2TP s’en sort mieux car le SSTP n’est intégré que sur les systèmes d’exploitation Windows, et il peut également être configuré sur :

- Routeurs

- Androïde

- Linux

L2TP, en revanche, est disponible sur de nombreuses autres plateformes, et il est également intégré dans la plupart d’entre elles. Ainsi, la configuration du protocole VPN est également plus facile.

Dans l’ensemble, si vous deviez choisir entre SSTP et L2TP, vous seriez mieux avec SSTP.

Si vous souhaitez en savoir plus sur ce protocole, suivez ce lien.

L2TP vs. WireGuard®

Les deux protocoles WireGuard et L2TP/IPSec offrent un niveau de sécurité décent, mais WireGuard utilise des algorithmes plus récents qui ne peuvent pas être altérés (les utilisateurs ne peuvent pas apporter de modifications qui pourraient accidentellement mettre les données en danger). De plus, WireGuard est open-source, ce qui le rend plus transparent et plus facile à auditer.

Nous n’avons pas rencontré de problèmes de stabilité avec l’un ou l’autre des protocoles. Néanmoins, il est plus facile pour un administrateur réseau de bloquer L2TP/IPSec car il n’utilise que trois ports (UDP 500, UDP 4500 et ESP IP Protocol 50). Si vous utilisez L2TP seul, il n’utilise qu’un seul port, UDP 1701. WireGuard, en revanche, utilise des tonnes de ports UDP.

WireGuard est définitivement plus rapide que L2TP/IPSec. Ce dernier encapsule vos données deux fois, utilisant plus de ressources.

Vous pouvez utiliser les deux protocoles sur la plupart des systèmes d’exploitation.

Vous devriez être en sécurité avec l’un ou l’autre des protocoles, mais nous vous recommandons de vous en tenir à WireGuard lorsque cela est possible. Il est tout simplement plus rapide et meilleur pour votre vie privée.

Pour autant, si vous souhaitez en savoir plus sur Wireguard, suivez ce lien.

L2TP vs. SoftEther

Comme L2TP, SoftEther peut également utiliser une clé de chiffrement de 256 bits et un chiffrement aussi fort que AES. Mais SoftEther va plus loin – il est également open-source, il utilise SSL 3.0, et il est également très stable. En fait, SoftEther est souvent considéré comme une bonne alternative à OpenVPN.

De plus, voici une chose très intéressante à propos de SoftEther – c’est à la fois un protocole et un serveur VPN. Et le serveur VPN peut effectivement supporter le protocole L2TP/IPSec, ainsi que de nombreux autres :

- IPSec

- OpenVPN

- SSTP

- SoftEther

C’est le genre de choses que vous n’obtiendrez pas avec un serveur VPN L2TP.

En termes de vitesse, vous êtes mieux loti avec SoftEther. Malgré sa haute sécurité, le protocole s’avère également très rapide. Selon ses développeurs, tout cela est lié au fait que SoftEther a été programmé avec un débit à grande vitesse à l’esprit, tandis qu’un protocole comme L2TP qui est basé sur PPP a été construit avec des lignes téléphoniques à bande étroite à l’esprit.

L2TP semble briller quand il s’agit du processus de configuration, cependant. Bien que SoftEther fonctionne sur presque autant de plateformes que L2TP, il est plus difficile à configurer. Comme il s’agit d’une solution logicielle, vous devrez également télécharger et installer le logiciel SoftEther sur votre appareil – oui, même si vous utilisez un fournisseur de VPN qui propose le protocole SoftEther.

Au cas où vous souhaiteriez en savoir plus sur SoftEther, nous avons déjà un article à ce sujet.

L2TP contre IPSec

Nous gardons cette comparaison pour la fin car elle est un peu inhabituelle. Pourtant, étant donné qu’il existe des fournisseurs de VPN qui n’offrent l’accès qu’à IPSec en tant que protocole, nous avons pensé que certains d’entre vous pourraient être intéressés de voir comment le L2TP se compare à lui tout seul.

Pour commencer, IPSec offre une sécurité en ligne par rapport au L2TP, qui ne fournit aucun cryptage en soi. De plus, IPSec est beaucoup plus difficile à bloquer avec un pare-feu que L2TP, car il est capable de chiffrer les données sans qu’aucune application finale n’en soit consciente.

D’autre part, L2TP peut transporter des protocoles autres que l’IP, alors qu’IPSec ne peut pas le faire.

En termes de comparaison entre L2TP/IPSec et IPSec. IPSec, la sécurité est assez similaire, mais L2TP/IPSec pourrait être un peu plus gourmand en ressources et moins rapide en raison de l’encapsulation supplémentaire qui ajoute un paquet IP/UDP supplémentaire et un en-tête L2TP.

Vous voulez en savoir plus sur IPSec ? N’hésitez pas à consulter notre article à ce sujet.

Alors, le L2TP est-il un bon protocole VPN ?

Dès lors que le L2TP est utilisé avec IPSec, il constitue un protocole assez sûr – selon la façon dont vous considérez les accusations et les revendications de Snowden, cependant. Ce n’est pas le protocole le plus rapide qui existe en raison de sa fonction de double encapsulation, mais il est plutôt stable et il fonctionne sur plusieurs systèmes d’exploitation et appareils.

En conclusion – Qu’est-ce que le L2TP ?

Le L2TP (Layer 2 Tunneling Protocol) est un protocole de tunneling VPN qui est considéré comme une version améliorée du PPTP. Comme il n’a pas de cryptage, L2TP est souvent utilisé aux côtés d’IPSec. Ainsi, vous verrez surtout les fournisseurs de VPN offrir un accès à L2TP/IPSec, et non à L2TP seul.

L2TP/IPSec est assez sûr à utiliser, bien qu’il soit utile de mentionner qu’il y a eu des affirmations selon lesquelles le protocole a été craqué ou affaibli par la NSA. En termes de vitesse, L2TP n’est pas trop mauvais, mais vous pourriez connaître des vitesses de connexion plus lentes en raison de la fonction de double encapsulation du protocole. En ce qui concerne la disponibilité, L2TP fonctionne nativement sur de nombreuses plateformes Windows et macOS, et est assez facile à configurer sur d’autres appareils et systèmes d’exploitation également.

Dans l’ensemble, L2TP/IPSec est un protocole VPN décent, mais nous recommandons de choisir un fournisseur de VPN qui offre une sélection de plusieurs protocoles VPN en plus de L2TP si vous voulez une expérience en ligne vraiment sécurisée.

« WireGuard » est une marque déposée de Jason A. Donenfeld.